go语言使用Casbin实现角色的权限控制

来源:脚本之家

时间:2022-12-30 21:50:31 318浏览 收藏

本篇文章向大家介绍《go语言使用Casbin实现角色的权限控制》,主要包括go语言Casbin、角色、权限控制,具有一定的参考价值,需要的朋友可以参考一下。

本文主要介绍了go语言使用Casbin实现角色的权限控制,分享给大家,具体如下:

介绍 Casbin 是什么?

官方解释:Casbin是一个强大的、高效的开源访问控制框架,其权限管理机制支持多种访问控制模型。

Casbin只负责访问控制。身份认证 authentication(即验证用户的用户名、密码),需要其他专门的身份认证组件负责。例如(jwt-go)

两个核心概念:

访问控制模型model和策略policy。

工作原理:

Casbin把 访问控制模型 被抽象为基于

PERM元模型 (Policy, Effect, Request, Matchers) [策略,效果,请求,匹配器], 反映了权限的本质 – 访问控制

- Policy: 定义权限的规则

- Effect: 定义组合了多个 Policy 之后的结果, allow/deny

- Request: 访问请求, 也就是谁想操作什么

- Matcher: 判断 Request 是否满足 Policy

匹配来源:定义的 request 和 存储的 police 比对判断。

所有 model file 中主要就是定义 PERM 4 个部分的一个文件( model.conf , 这个文件一般是固定的)。

因此,切换或升级项目的授权机制与修改配置一样简单。 您可以通过组合可用的模型来定制您自己的访问控制模型(ACL, RBAC, ABAC)。

例如,您可以在一个model中获得RBAC角色和ABAC属性,并共享一组policy规则。

g, g2, g3 表示不同的 RBAC 体系, _, _ 表示用户和角色 _, _, _ 表示用户, 角色, 域(也就是租户)

rbac_models.conf

# Request definition [request_definition] r = sub, obj, act # Policy definition [policy_definition] p = sub, obj, act # Policy effect [policy_effect] e = some(where (p.eft == allow)) # Matchers [matchers] m = r.sub == p.sub && r.obj == p.obj && r.act == p.act

实战

一般运用到项目后台的管理权限中

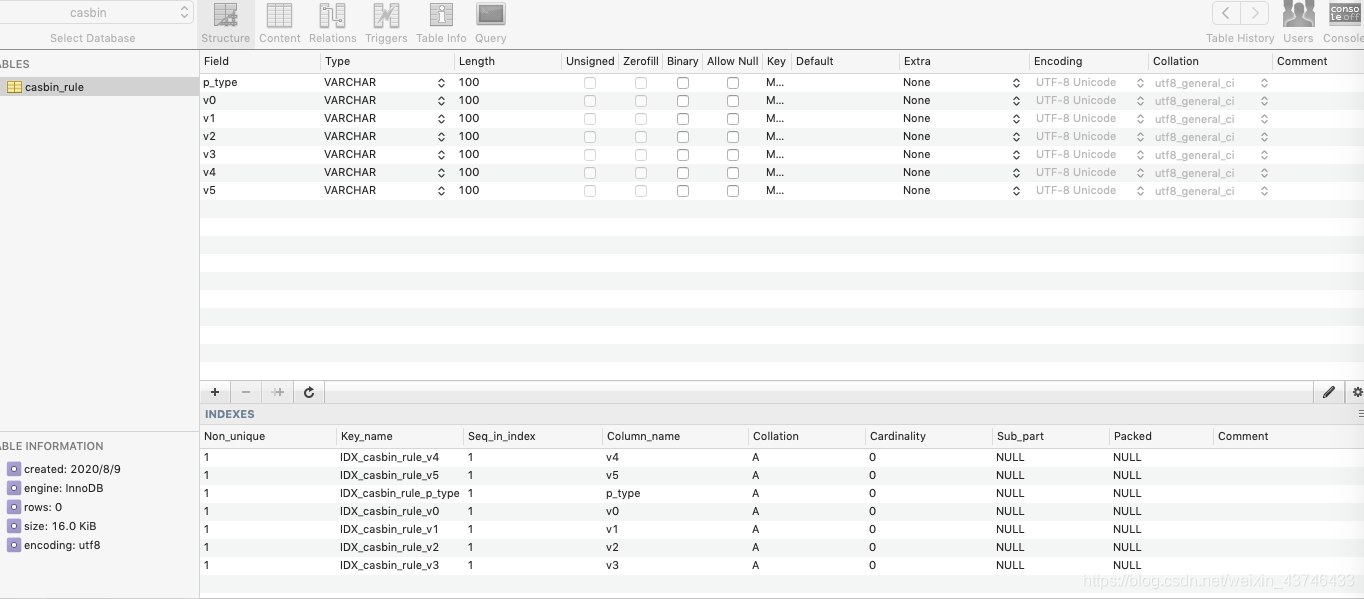

初始化数据库

初始化环境后,系统会在你选择的数据库自动生成一个casbin_rule的数据库表

用户权限的增删改查

tips:这些接口,需要放在截器中间件前面, 不然空表无法添加数据

//使用自定义拦截器中间件 r.Use(Authorize())

//增加policy

r.POST("/api/v1/add", func(c *gin.Context) {

fmt.Println("增加Policy")

if ok, _ := Enforcer.AddPolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy已经存在")

} else {

fmt.Println("增加成功")

}

})

//删除policy

r.DELETE("/api/v1/delete", func(c *gin.Context) {

fmt.Println("删除Policy")

if ok, _ := Enforcer.RemovePolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy不存在")

} else {

fmt.Println("删除成功")

}

})

//获取policy

r.GET("/api/v1/get", func(c *gin.Context) {

fmt.Println("查看policy")

list := Enforcer.GetPolicy()

for _, vlist := range list {

for _, v := range vlist {

fmt.Printf("value: %s, ", v)

}

}

})

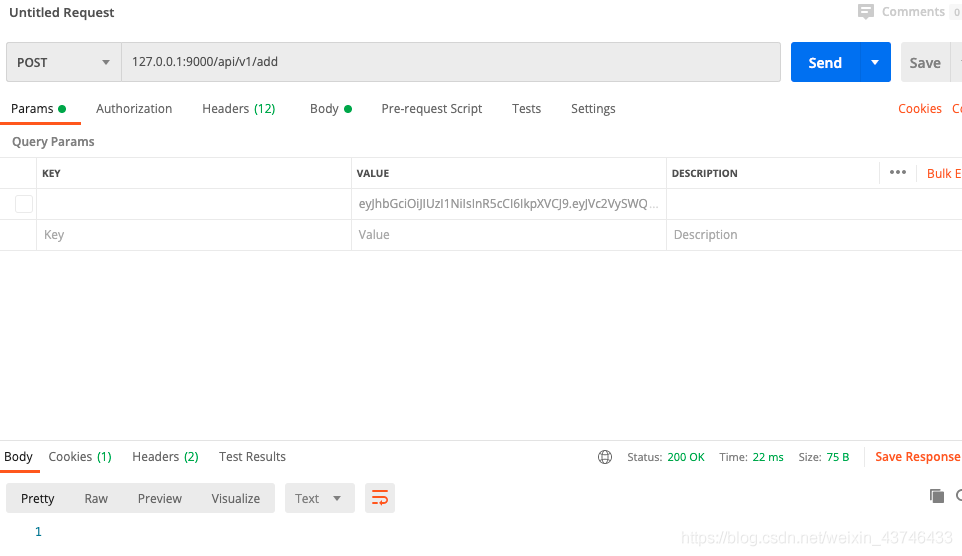

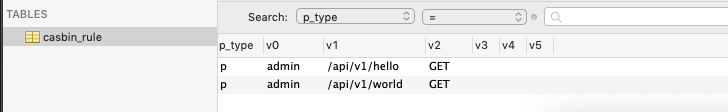

添加权限,访问其添加接口

单个用户保存权限的路由是多条记录

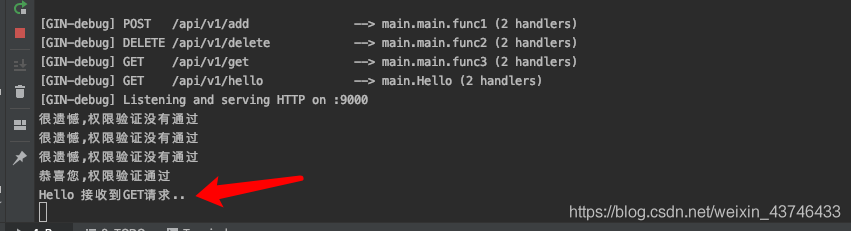

在使用Casbin中间件时,会访问表中的数据库表 ,得到相应的权限信息,增加访问信息后,访问接口成功

代码

package main

import (

"fmt"

"github.com/casbin/casbin"

xormadapter "github.com/casbin/xorm-adapter"

"github.com/gin-gonic/gin"

_ "github.com/go-sql-driver/mysql"

"log"

"net/http"

)

var Enforcer *casbin.Enforcer

func init() {

CasbinSetup()

}

// 初始化casbin

func CasbinSetup(){

a, err := xormadapter.NewAdapter("mysql", "root:root123@tcp(127.0.0.1:3306)/casbin?charset=utf8", true)

if err != nil {

log.Printf("连接数据库错误: %v", err)

return

}

e, err := casbin.NewEnforcer("./conf/rbac_models.conf", a)

if err != nil {

log.Printf("初始化casbin错误: %v", err)

return

}

Enforcer = e

//return e

}

func Hello(c *gin.Context) {

fmt.Println("Hello 接收到GET请求..")

c.JSON(http.StatusOK, gin.H{

"code": 200,

"msg": "Success",

"data": "Hello 接收到GET请求..",

})

}

func main() {

//获取router路由对象

r := gin.New()

//增加policy

r.GET("/api/v1/add", func(c *gin.Context) {

fmt.Println("增加Policy")

if ok, _ := Enforcer.AddPolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy已经存在")

} else {

fmt.Println("增加成功")

}

})

//删除policy

r.DELETE("/api/v1/delete", func(c *gin.Context) {

fmt.Println("删除Policy")

if ok, _ := Enforcer.RemovePolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy不存在")

} else {

fmt.Println("删除成功")

}

})

//获取policy

r.GET("/api/v1/get", func(c *gin.Context) {

fmt.Println("查看policy")

list := Enforcer.GetPolicy()

for _, vlist := range list {

for _, v := range vlist {

fmt.Printf("value: %s, ", v)

}

}

})

//使用自定义拦截器中间件

r.Use(Authorize())

//创建请求

r.GET("/api/v1/hello", Hello)

r.Run(":9000") //参数为空 默认监听8080端口

}

//拦截器

func Authorize() gin.HandlerFunc {

return func(c *gin.Context) {

//var e *casbin.Enforcer

e := Enforcer

//从DB加载策略

e.LoadPolicy()

//获取请求的URI

obj := c.Request.URL.RequestURI()

//获取请求方法

act := c.Request.Method

//获取用户的角色 应该从db中读取

sub := "admin"

//判断策略中是否存在

if ok, _ := e.Enforce(sub, obj, act); ok {

fmt.Println("恭喜您,权限验证通过")

c.Next() // 进行下一步操作

} else {

fmt.Println("很遗憾,权限验证没有通过")

c.Abort()

}

}

}

总代码

package main

import (

"fmt"

"github.com/casbin/casbin"

xormadapter "github.com/casbin/xorm-adapter"

"github.com/gin-gonic/gin"

_ "github.com/go-sql-driver/mysql"

"log"

"net/http"

)

var Enforcer *casbin.Enforcer

func init() {

CasbinSetup()

}

// 初始化casbin

func CasbinSetup(){

a, err := xormadapter.NewAdapter("mysql", "root:root123@tcp(127.0.0.1:3306)/casbin?charset=utf8", true)

if err != nil {

log.Printf("连接数据库错误: %v", err)

return

}

e, err := casbin.NewEnforcer("./conf/rbac_models.conf", a)

if err != nil {

log.Printf("初始化casbin错误: %v", err)

return

}

Enforcer = e

//return e

}

func Hello(c *gin.Context) {

fmt.Println("Hello 接收到GET请求..")

c.JSON(http.StatusOK, gin.H{

"code": 200,

"msg": "Success",

"data": "Hello 接收到GET请求..",

})

}

func main() {

//获取router路由对象

r := gin.New()

//增加policy

r.GET("/api/v1/add", func(c *gin.Context) {

fmt.Println("增加Policy")

if ok, _ := Enforcer.AddPolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy已经存在")

} else {

fmt.Println("增加成功")

}

})

//删除policy

r.DELETE("/api/v1/delete", func(c *gin.Context) {

fmt.Println("删除Policy")

if ok, _ := Enforcer.RemovePolicy("admin", "/api/v1/world", "GET"); !ok {

fmt.Println("Policy不存在")

} else {

fmt.Println("删除成功")

}

})

//获取policy

r.GET("/api/v1/get", func(c *gin.Context) {

fmt.Println("查看policy")

list := Enforcer.GetPolicy()

for _, vlist := range list {

for _, v := range vlist {

fmt.Printf("value: %s, ", v)

}

}

})

//使用自定义拦截器中间件

r.Use(Authorize())

//创建请求

r.GET("/api/v1/hello", Hello)

r.Run(":9000") //参数为空 默认监听8080端口

}

//拦截器

func Authorize() gin.HandlerFunc {

return func(c *gin.Context) {

//var e *casbin.Enforcer

e := Enforcer

//从DB加载策略

e.LoadPolicy()

//获取请求的URI

obj := c.Request.URL.RequestURI()

//获取请求方法

act := c.Request.Method

//获取用户的角色 应该从db中读取

sub := "admin"

//判断策略中是否存在

if ok, _ := e.Enforce(sub, obj, act); ok {

fmt.Println("恭喜您,权限验证通过")

c.Next() // 进行下一步操作

} else {

fmt.Println("很遗憾,权限验证没有通过")

c.Abort()

}

}

}

封装后的代码

package mycasbin

import (

"simple-api/mongoose"

"github.com/casbin/mongodb-adapter"

"github.com/casbin/casbin"

"gopkg.in/mgo.v2/bson"

)

type CasbinModel struct {

ID bson.ObjectId `json:"id" bson:"_id"`

Ptype string `json:"ptype" bson:"ptype"`

RoleName string `json:"rolename" bson:"v0"`

Path string `json:"path" bson:"v1"`

Method string `json:"method" bson:"v2"`

}

//添加权限

func (c *CasbinModel) AddCasbin(cm CasbinModel) bool {

e := Casbin()

e.AddPolicy(cm.RoleName, cm.Path, cm.Method)

return true

}

//持久化到数据库

// "github.com/casbin/mongodb-adapter"

// func Casbin() *casbin.Enforcer {

// a := mongodbadapter.NewAdapter(mongoose.MongoUrl)

// e := casbin.NewEnforcer("conf/auth_model.conf", a)

// e.LoadPolicy()

// return e

// }

func Casbin() *casbin.Enforcer {

a := mongodbadapter.NewAdapter(mongoose.MongoUrl)

e, err := casbin.NewEnforcer("conf/auth_model.conf", a)

if err != nil {

panic(err)

}

e.LoadPolicy()

return e

}

package apis

import (

"net/http"

"simple-api/utils/mycasbin"

"github.com/gin-gonic/gin"

"gopkg.in/mgo.v2/bson"

)

var (

casbins = mycasbin.CasbinModel{}

)

func AddCasbin(c *gin.Context) {

rolename := c.PostForm("rolename")

path := c.PostForm("path")

method := c.PostForm("method")

ptype := "p"

casbin := mycasbin.CasbinModel{

ID: bson.NewObjectId(),

Ptype: ptype,

RoleName: rolename,

Path: path,

Method: method,

}

isok := casbins.AddCasbin(casbin)

if isok {

c.JSON(http.StatusOK, gin.H{

"success": true,

"msg": "保存成功",

})

} else {

c.JSON(http.StatusOK, gin.H{

"success": false,

"msg": "保存失败",

})

}

}

参考

https://www.jianshu.com/p/9506406e745f

今天关于《go语言使用Casbin实现角色的权限控制》的内容就介绍到这里了,是不是学起来一目了然!想要了解更多关于golang的内容请关注golang学习网公众号!

-

135 收藏

-

432 收藏

-

430 收藏

-

441 收藏

-

Golang · Go教程 | 2天前 | errgroup · Context · Go教程 · 后端工程 · Golang实战 · 并发治理 · golang Go 并发编程 错误处理 context errgroup 后端工程 生产实践 SetLimit197 收藏

-

Golang · Go教程 | 2天前 | singleflight · 并发编程 · Go教程 · 后端工程 · Golang实战 · 缓存治理 · golang Go 并发控制 缓存击穿 请求合并 后端工程 生产实践 singleflight350 收藏

-

Golang · Go教程 | 2天前 | 超时控制 · 故障排查 · Go教程 · 后端工程 · Golang实战 · HTTP客户端 · golang Go 性能优化 net/http context Transport 超时 http.Client 生产实践205 收藏

-

Golang · Go教程 | 3天前 | 性能优化 · Go教程 · 后端工程 · Golang实战 · database/sql · 连接池调优 · golang Go 性能优化 连接池 MaxOpenConns database/sql 后端工程 DBStats242 收藏

-

Golang · Go教程 | 3天前 | web安全 · Go教程 · 后端工程 · Golang实战 · net/http · CSRF · golang 安全 Go net/http HTTP服务 csrf Go1.25 CrossOriginProtection183 收藏

-

Golang · Go教程 | 3天前 | 优雅关闭 · Go教程 · 后端工程 · Golang实战 · net/http · 服务治理 · golang shutdown Go net/http HTTP服务 优雅关闭 SIGTERM 生产实践135 收藏

-

Golang · Go教程 | 3天前 | 并发编程 · 数据竞争 · Go教程 · 生产实践 · race detector · golang Go 数据竞争 并发 sync atomic race detector go test -race147 收藏

-

311 收藏

-

324 收藏

-

203 收藏

-

413 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 立即学习 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 立即学习 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 立即学习 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 立即学习 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 立即学习 485次学习