ACM Computing Surveys | 港大等基于可靠性视角的深度伪造检测综述,覆盖主流基准库、模型

时间:2025-01-30 17:01:29 180浏览 收藏

最近发现不少小伙伴都对科技周边很感兴趣,所以今天继续给大家介绍科技周边相关的知识,本文《ACM Computing Surveys | 港大等基于可靠性视角的深度伪造检测综述,覆盖主流基准库、模型》主要内容涉及到等等知识点,希望能帮到你!当然如果阅读本文时存在不同想法,可以在评论中表达,但是请勿使用过激的措辞~

AIxiv专栏持续关注并报道全球顶尖AI学术及技术进展,数年来已发布超过2000篇相关内容,涵盖众多高校和企业实验室的优秀研究成果。欢迎各位专家学者投稿分享您的研究,投稿邮箱:liyazhou@jiqizhixin.com;zhaoyunfeng@jiqizhixin.com

本文作者团队来自香港大学、湖南大学、圭尔夫大学和齐鲁工业大学。 深度伪造技术基于深度神经网络,能够对人脸图像进行编辑和篡改,带来便利的同时也引发了严重的隐私和安全问题。

尽管研究者们已提出多种深度伪造检测方法,但实际应用中,鲜有模型真正应用于司法实践,有效保障个人信息安全。

近期,一篇发表于ACM Computing Surveys (影响因子23.8) 的综述论文,从可靠性视角深入探讨了深度伪造检测的现状与挑战。该论文指出,目前缺乏有效机制将成熟的检测模型与实际应用案例相结合。

- 论文标题:Deepfake Detection: A Comprehensive Survey from the Reliability Perspective

- arXiv 地址: https://arxiv.org/abs/2211.10881

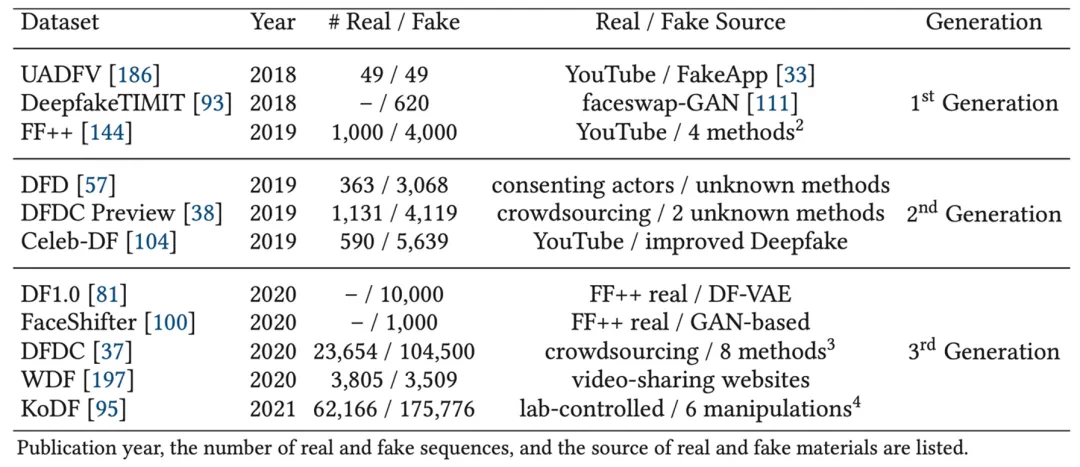

这篇由四所大学联合发布的综述论文,全面回顾了现有的深度伪造基准数据库(表1)和代表性检测模型,并基于模型的优缺点,提出了三个关键挑战:迁移性、可解释性和鲁棒性。 表 1: 基于质量、多样性、难度等因素划分的深度伪造基准数据库。

表 1: 基于质量、多样性、难度等因素划分的深度伪造基准数据库。

三大挑战详解:

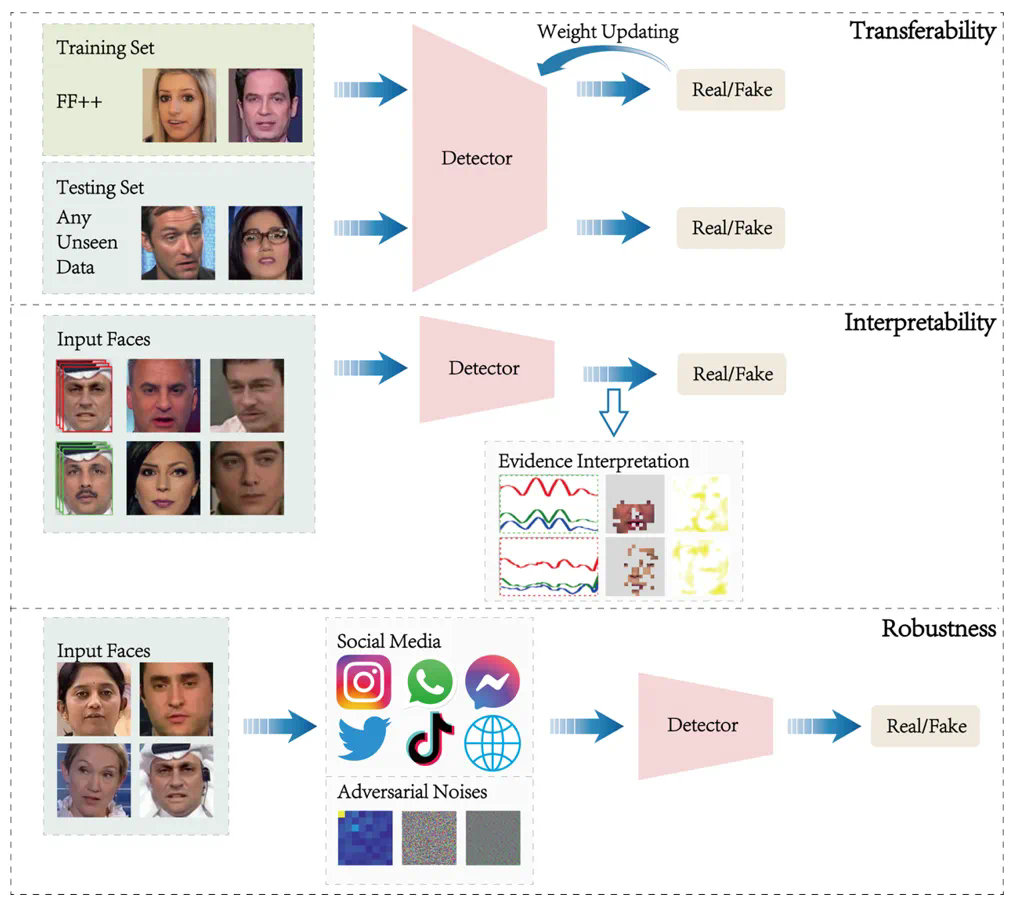

迁移性: 指的是训练好的检测模型在面对未曾见过的数据和篡改算法时,能否保持较高的检测准确率。理想情况下,模型应该避免因新算法或数据的出现而需要不断重新训练,以降低成本。

可解释性: 检测模型不仅要给出真伪判断,更要提供可信的证据和易于理解的解释,方便非专业人士理解和使用。例如,标记伪造区域或可视化伪造痕迹等。

鲁棒性: 关注深度伪造素材在传播过程中(例如,压缩、转换等)遭受质量损失后,检测模型能否依然准确识别。同时,也需要考虑攻击者可能会故意添加干扰噪声的情况。 图 1 : 三大挑战的详细阐述

图 1 : 三大挑战的详细阐述

评估与实验

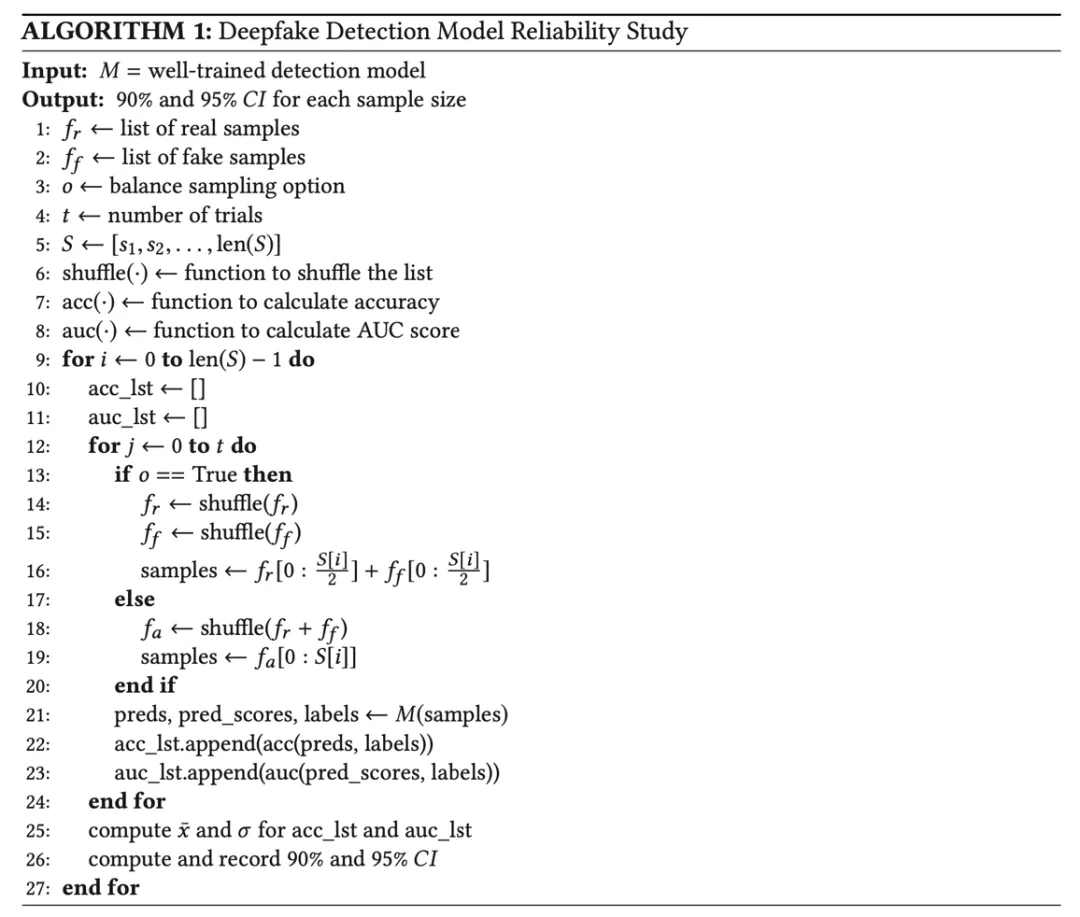

论文提出了一种基于可靠性评估的模型评估方法(图2),该方法借鉴了司法鉴定中DNA比对的思路,通过模拟真实世界深度伪造数据,利用统计学方法严谨评估模型的可靠性,并提供统计学指标作为法庭证据参考。

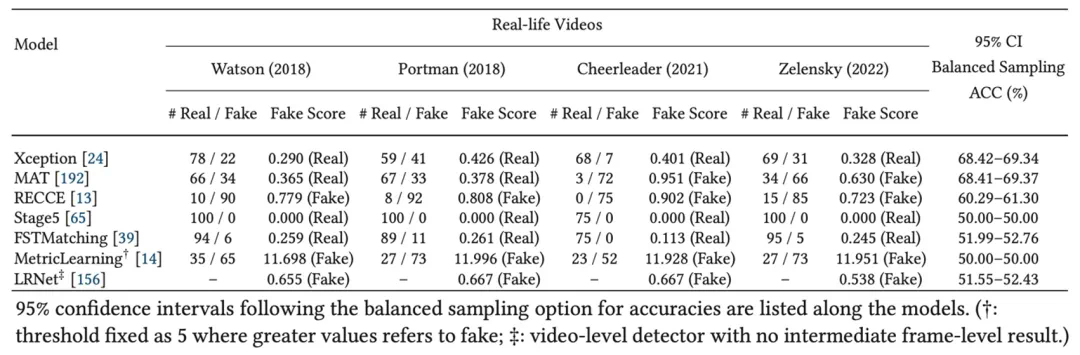

论文还对七个旨在应对上述挑战的深度伪造检测模型进行了复现和可靠性分析,并将其应用于实际案例(明星、政客、普通人)的深度伪造视频中进行测试(图3),结果显示现有模型在迁移性、可解释性、鲁棒性方面各有优势,但难以同时兼顾所有方面。 图 2: 深度伪造检测模型可靠性分析算法。

图 2: 深度伪造检测模型可靠性分析算法。

理想的深度伪造检测模型应同时具备良好的迁移性、可解释性和鲁棒性,才能有效保护受害者的隐私安全。该综述为未来研究提供了新的方向和挑战。 图 3: 深度伪造检测模型在四个实际案例中的视频上的检测结果以及其对应的 95% 置信度可靠性结论。

图 3: 深度伪造检测模型在四个实际案例中的视频上的检测结果以及其对应的 95% 置信度可靠性结论。

第一作者简介

王天一,本科毕业于美国华盛顿大学西雅图分校(计算机科学和应用数学双专业),香港大学博士毕业(多媒体取证方向),现为南洋理工大学博士后研究员。 *引用信息*Tianyi Wang, Xin Liao, Kam Pui Chow, Xiaodong Lin, and Yinglong Wang. 2024. Deepfake Detection: A Comprehensive Survey from the Reliability Perspective. ACM Comput. Surv. 57, 3, Article 58 (March 2025), 35 pages. https://doi.org/10.1145/3699710

*引用信息*Tianyi Wang, Xin Liao, Kam Pui Chow, Xiaodong Lin, and Yinglong Wang. 2024. Deepfake Detection: A Comprehensive Survey from the Reliability Perspective. ACM Comput. Surv. 57, 3, Article 58 (March 2025), 35 pages. https://doi.org/10.1145/3699710

终于介绍完啦!小伙伴们,这篇关于《ACM Computing Surveys | 港大等基于可靠性视角的深度伪造检测综述,覆盖主流基准库、模型》的介绍应该让你收获多多了吧!欢迎大家收藏或分享给更多需要学习的朋友吧~golang学习网公众号也会发布科技周边相关知识,快来关注吧!

-

501 收藏

-

501 收藏

-

501 收藏

-

501 收藏

-

501 收藏

-

339 收藏

-

286 收藏

-

447 收藏

-

351 收藏

-

127 收藏

-

349 收藏

-

334 收藏

-

458 收藏

-

207 收藏

-

448 收藏

-

348 收藏

-

175 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 立即学习 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 立即学习 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 立即学习 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 立即学习 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 立即学习 485次学习