Web安全之XSS攻击与防御小结

来源:SegmentFault

时间:2023-02-23 19:52:17 299浏览 收藏

有志者,事竟成!如果你在学习数据库,那么本文《Web安全之XSS攻击与防御小结》,就很适合你!文章讲解的知识点主要包括MySQL、nginx、github、spring、javascript,若是你对本文感兴趣,或者是想搞懂其中某个知识点,就请你继续往下看吧~

Web安全之XSS攻防

1. XSS的定义

跨站脚本攻击(Cross Site Scripting),缩写为XSS。恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。

2. XSS的原理

- 攻击者对含有漏洞的服务器发起XSS攻击(注入JS代码)。

- 诱使受害者打开受到攻击的服务器URL。

- 受害者在Web浏览器中打开URL,恶意脚本执行。

3. XSS的攻击方式

(1)反射型: 发出请求时,XSS代码出现在URL中,作为输入提交到服务器端,服务器端解析后响应,XSS随响应内容一起返回给浏览器,最后浏览器解析执行XSS代码,这个过程就像一次发射,所以叫反射型XSS。

(2)存储型: 存储型XSS和反射型的XSS差别就在于,存储型的XSS提交的代码会存储在服务器端(数据库,内存,文件系统等),下次请求目标页面时不用再提交XSS代码。

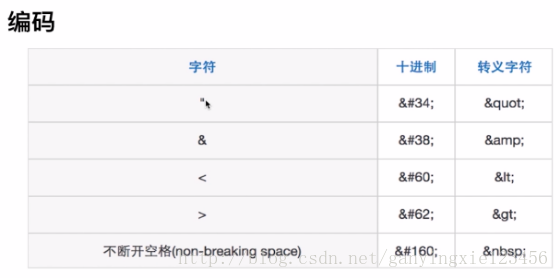

4. XSS的防御措施

(1)编码:对用户输入的数据进行HTML Entity编码

(2)过滤:移除用户上传的DOM属性,如onerror等,移除用户上传的style节点,script节点,iframe节点等。

(3)校正:避免直接对HTML Entity编码,使用DOM Prase转换,校正不配对的DOM标签。

5. 应用示例

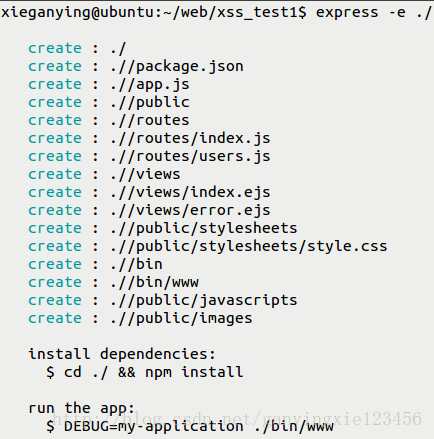

构建node应用,演示反射型XSS攻击。(Linux操作系统中)

本例子的代码地址:https://github.com/Xganying/Web-XSS (xss_test1)

(1) 新建一个文件夹xss: mkdir xss_test1

(2) 切换目录到该文件夹下: cd xss

(3) 安装express: express -e ./

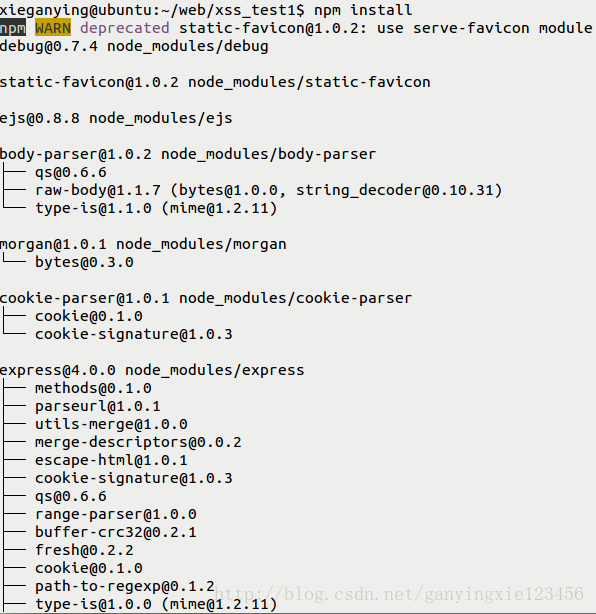

(4) 构建应用依赖: npm install

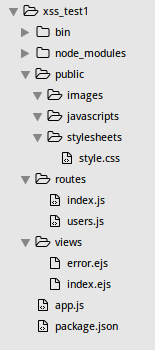

(5) 打开构建好的node应用,得到目录:

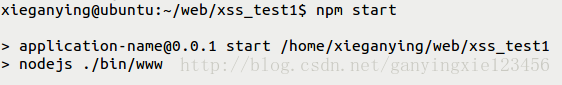

(6) 开启node服务:npm start

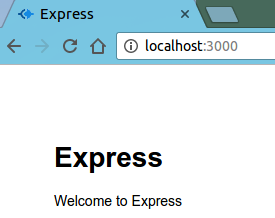

(7) 在浏览器地址栏输入:localhost:3000 ,得到:

(8) 加入xss

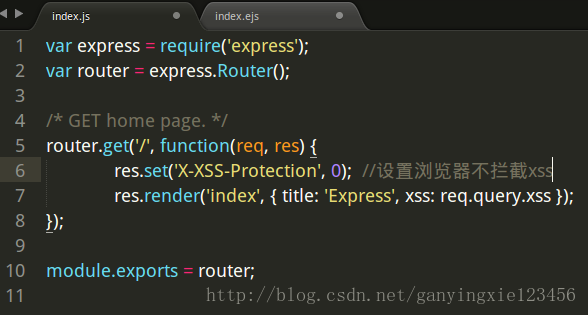

修改xss_test1文件routers目録下的index.js文件:

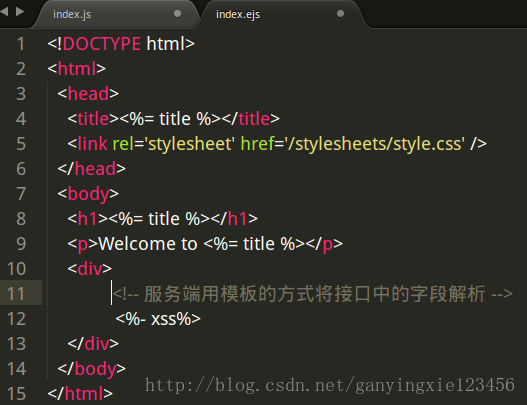

修改xss_test1文件views目录下的index.ejs文件:

(9) 重启node服务:npm start ,打开浏览器

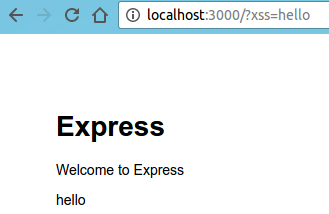

a. 在地址栏输入:

localhost:3000/?xss=hello

运行结果得到:

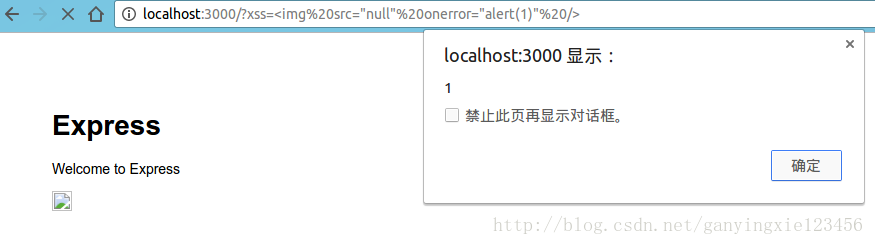

b. 在地址栏输入:

localhost:3000/?xss=<img src="null" onerror="alert(1)" alt="Web安全之XSS攻击与防御小结" >

运行结果得到:

说明: 如果代码中没有

res.set('X-XSS-Protection', 0); 则会发现没有弹出框,这是因为浏览器自动设置了拦截XSS,所以onerror事件并不会执行,而加上了:res.set('X-XSS-Protection', 0); 才会出现弹框,这才完成了一次xss攻击。

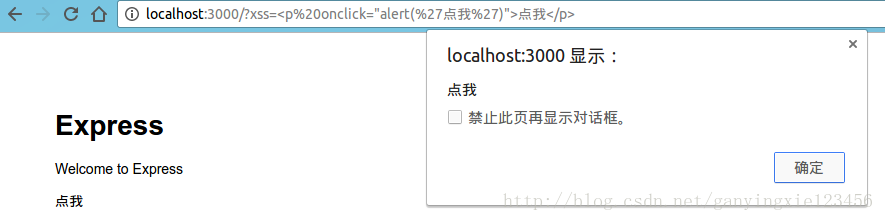

c. 在地址栏输入:

localhost:3000/?xss=<p onclick="alert(%点我%)">点我</p>

运行结果得到:

说明: 这种攻击就是常用于篡改页面内容,破坏页面结构,引诱用户去点击一些钓鱼等网站的手段。

d. 在地址栏输入:

localhost:3000/?xss=<iframe src="https://baidu.com/t.html"></iframe>

运行结果得到:

说明:这种攻击就常用于广告植入等。

终于介绍完啦!小伙伴们,这篇关于《Web安全之XSS攻击与防御小结》的介绍应该让你收获多多了吧!欢迎大家收藏或分享给更多需要学习的朋友吧~golang学习网公众号也会发布数据库相关知识,快来关注吧!

-

499 收藏

-

244 收藏

-

235 收藏

-

157 收藏

-

101 收藏

-

414 收藏

-

105 收藏

-

166 收藏

-

287 收藏

-

159 收藏

-

187 收藏

-

285 收藏

-

370 收藏

-

106 收藏

-

501 收藏

-

276 收藏

-

110 收藏

-

- 前端进阶之JavaScript设计模式

- 设计模式是开发人员在软件开发过程中面临一般问题时的解决方案,代表了最佳的实践。本课程的主打内容包括JS常见设计模式以及具体应用场景,打造一站式知识长龙服务,适合有JS基础的同学学习。

- 立即学习 543次学习

-

- GO语言核心编程课程

- 本课程采用真实案例,全面具体可落地,从理论到实践,一步一步将GO核心编程技术、编程思想、底层实现融会贯通,使学习者贴近时代脉搏,做IT互联网时代的弄潮儿。

- 立即学习 516次学习

-

- 简单聊聊mysql8与网络通信

- 如有问题加微信:Le-studyg;在课程中,我们将首先介绍MySQL8的新特性,包括性能优化、安全增强、新数据类型等,帮助学生快速熟悉MySQL8的最新功能。接着,我们将深入解析MySQL的网络通信机制,包括协议、连接管理、数据传输等,让

- 立即学习 500次学习

-

- JavaScript正则表达式基础与实战

- 在任何一门编程语言中,正则表达式,都是一项重要的知识,它提供了高效的字符串匹配与捕获机制,可以极大的简化程序设计。

- 立即学习 487次学习

-

- 从零制作响应式网站—Grid布局

- 本系列教程将展示从零制作一个假想的网络科技公司官网,分为导航,轮播,关于我们,成功案例,服务流程,团队介绍,数据部分,公司动态,底部信息等内容区块。网站整体采用CSSGrid布局,支持响应式,有流畅过渡和展现动画。

- 立即学习 485次学习