-

在Debian系统下配置GitLab涉及多个步骤,包括安装必要的依赖项、下载和安装GitLab软件包、配置GitLab以及启动服务。以下是一个详细的配置指南:一、准备工作更新系统包:sudoapt-getupdatesudoapt-getupgrade安装依赖项:sudoapt-getinstall-ycurlopenssh-serverca-certifi

-

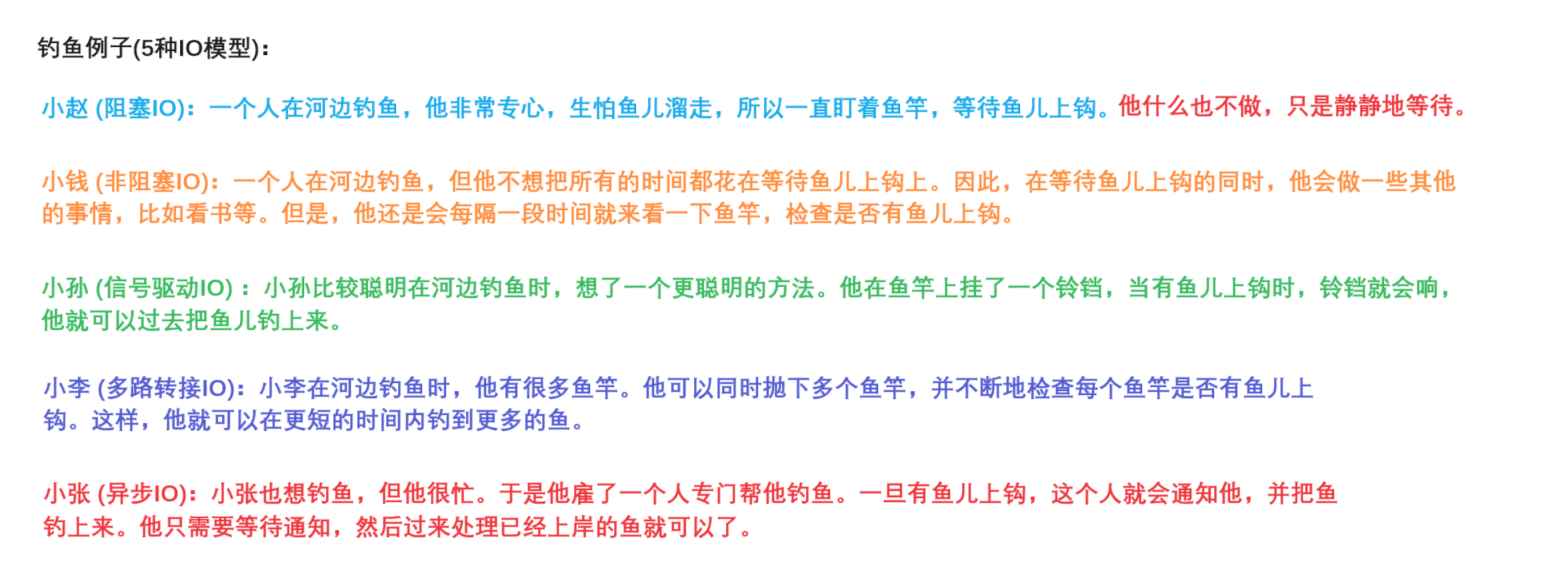

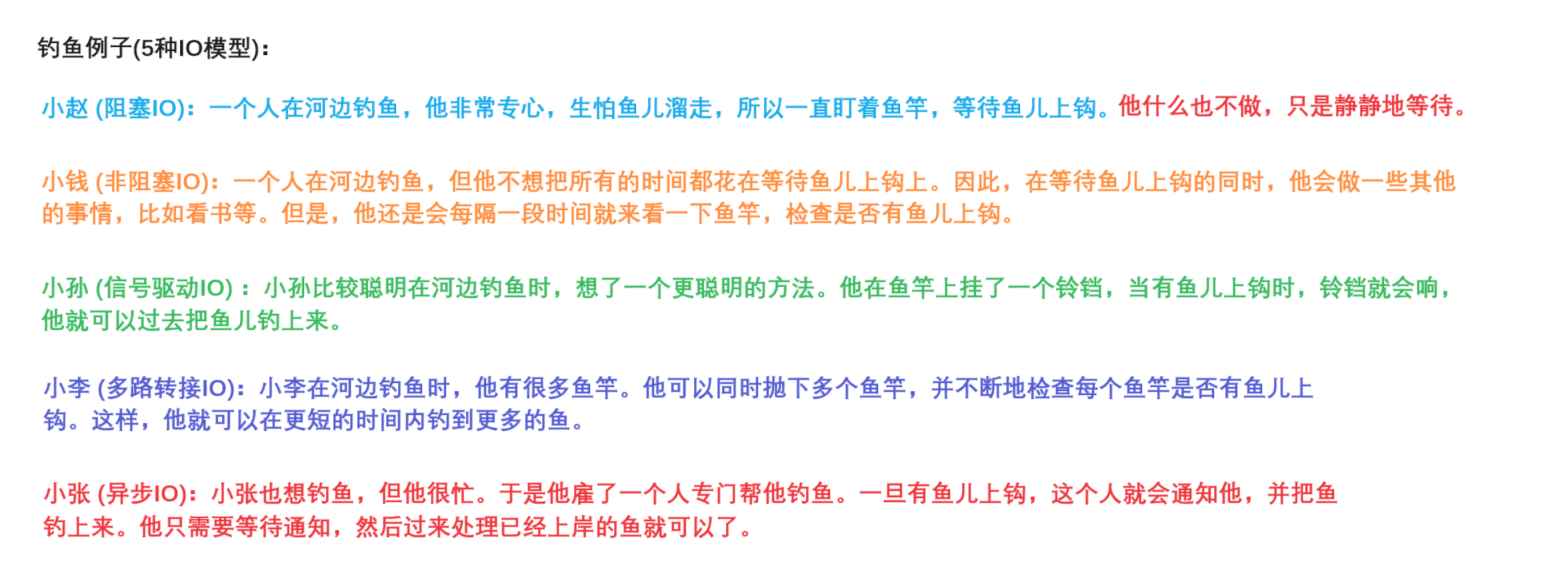

前言:在信息技术迅猛发展的今天,Linux操作系统凭借其卓越的稳定性和灵活性,成为了服务器、嵌入式系统以及众多开发者的首选平台。在Linux系统的广阔世界中,I/O(输入/输出)操作无疑是连接用户与硬件、软件之间的桥梁,其性能优化直接影响到整个系统的响应速度和数据处理能力。本文旨在带领读者踏上一段探索Linux高级I/O模型的旅程,通过详细剖析五种主流的I/O模型——阻塞I/O、非阻塞I/O、I/O复用(select/poll/epoll)、信号驱动I/O以及异步I/O,揭示它们的工作原理、实现机制以及在

-

在Debian系统中,Syslog服务是管理和记录系统及应用程序日志的重要工具。当Syslog出现问题时,可以通过以下步骤进行故障排除:验证Syslog服务状态:确认Syslog服务是否正在运行。可以使用以下命令来检查和启动服务:sudosystemctlstatusrsyslogsudosystemctlstartrsyslog查看系统日志:使用tail-f/var/log/syslog命令查看最新的系统日志,包括系统启动、关机、服务启动和错误等信息。若需更详细的信息,可以使用d

-

Linux进程调优是一个复杂但至关重要的任务,需要深入理解系统的硬件、软件配置以及系统行为进行优化。以下是一些Linux系统性能调优的实战案例,以及相关的性能分析工具和技巧。实际案例分析一个具体的案例涉及到一家大型互联网公司的Web服务器集群。在高峰期,该集群经常遇到性能瓶颈,导致响应延迟和服务质量下降。通过实施硬件资源优化和软件配置调整策略,例如增加内存容量以减少磁盘I/O操作,调整内核参数以优化网络连接和并发处理,成功地提升了服务器的处理能力。这些调整显著改善了服务器的响应时间和吞吐量,从而提升了用户

-

在Debian系统中处理与消息传递相关的错误时,可以采取以下步骤:查看系统日志:利用journalctl命令来检查系统日志,获取错误消息的详细信息。例如:journalctl-xe通过此命令,你可以找到最近的日志条目,帮助确定错误的来源和原因。监控D-Bus活动:如果错误涉及D-Bus,可以用dbus-monitor命令监视D-Bus总线上的活动:dbus-monitor--system这将显示系统总线上的所有D-Bus事件,帮助你找到与错误相关的事件,进而确定问题的根源。检查进程间通信机制:如果错误

-

在Linux系统中,利用反汇编指令可以帮助你分析并提升程序的性能。以下是一些步骤和建议,助你通过反汇编指令来优化系统性能:识别性能瓶颈:借助性能分析工具(如perf、gprof、valgrind等)来识别程序中的性能瓶颈。这些工具能够帮助你找到程序中耗时最多的函数或代码段。提取汇编代码:使用objdump工具从编译后的二进制文件中获取汇编代码。```objdump-dyour_program>assembly_code.asm或者使用gcc的-S选项来生成汇编代码:```gcc-S-

-

strings是Linux系统中的一个实用工具,用于从二进制文件中提取可显示的字符串。尽管它本身不具备直接检测重复代码的功能,但可以与其他工具一起使用来达成此目的。以下是几种可行的方法:方法一:结合strings和sort查找重复字符串提取字符串:stringsyour_binary_file>strings_output.txt排序字符串:sortstrings_output.txt>sorted_strings_output.txt检测重复字符串:uniq

-

在Linux平台上利用PyTorch进行模型训练时,可以通过以下多种方式来提升训练效率和性能:启用混合精度训练:借助torch.cuda.amp模块实现混合精度计算,这样可以在不牺牲太多精度的前提下降低内存消耗,并加快GPU运算速度。优化数据加载与预处理流程:利用DataLoader中的num_workers参数开启多进程数据加载,有效减少GPU等待时间。实施数据预取和缓存机制,缓解I/O瓶颈问题。采用更高效的数据结构如numpy数组替代Python原生列表以提升性能。发挥TensorC

-

Linux安全审计与合规的核心在于建立动态多层次框架,以降低风险并保护数据。1.制定基于CIS、NIST等行业标准的安全基线,并结合业务需求定制;2.部署自动化工具如Ansible实现配置代码化与持续核查;3.强化日志管理与监控,利用auditd和SIEM平台进行实时分析;4.实施最小权限管理,定期审查SUID文件与sudoers配置;5.将安全审计左移融入开发与运维流程,通过Lynis、OpenVAS等工具实现定期扫描与反馈闭环;6.构建安全仪表盘并开展定期复盘与培训,形成持续改进的安全文化。整个过程强

-

配置Linux网络防火墙策略的核心在于使用iptables工具,围绕表、链、规则进行设置。1.理解四类表的作用:filter表用于过滤流量,nat表处理地址转换,mangle表修改数据包头部,raw表禁用连接跟踪;2.设置默认策略为INPUT和FORWARD链DROP、OUTPUT链ACCEPT,实现最小权限原则;3.添加允许规则,包括回环接口、已建立连接、特定服务端口(如SSH、HTTP、HTTPS)、ICMP等,注意规则顺序影响匹配结果;4.持久化保存规则,在Debian/Ubuntu中使用netfi

-

Linux数据备份的核心策略包括3-2-1原则、文件级与卷级备份工具的结合使用,以及自动化管理。具体而言:1.采用rsync实现高效增量备份;2.利用tar进行一次性打包归档;3.使用LVM快照保障卷级别一致性备份;4.数据库场景下选择mysqldump或PerconaXtraBackup等专用工具;5.借助restic或duplicity实现加密与去重功能;6.备份存储需遵循异地化原则。灾难恢复计划应明确RTO/RPO目标、编写详细恢复文档、实施异地灾备并定期演练。常见挑战如数据一致性问题可通过服务静默

-

先修改用户GID再修改UID以避免权限问题。首先用groupmod更改目标组GID,再用usermod调整用户UID,并通过find命令更新原属文件归属,最后检查家目录完整性。

-

清空屏幕最常用clear命令,输入clear或按Ctrl+l可快速清屏,光标移至顶部,历史内容仍可滚动查看,reset用于彻底重置终端,printf转义序列适合脚本使用,clear适用于多数Linux环境,常用于提升Shell脚本交互体验。

-

Linux防火墙配置的核心在于设定规则,主要使用iptables和firewalld两个工具。1.iptables直接操作内核Netfilter框架,规则链式排列,功能强大但复杂;firewalld则提供更高层的动态管理接口,通过区域(zones)简化配置。2.配置iptables时需按顺序添加规则,确保SSH等关键服务开放,否则可能导致自身被锁;规则保存依赖netfilter-persistent或iptables-services等机制。3.firewalld通过--permanent参数实现规则持久

-

保护你的Linux服务器:掌握这些重要命令在今天的数字化时代,Linux服务器扮演着越来越重要的角色。无论是在个人计算机还是企业级服务器上,Linux都是一种可靠、安全且可定制的操作系统。然而,安全性始终是一个关键问题。为了保护你的Linux服务器免受潜在的威胁,了解并掌握一些重要的命令是至关重要的。防火墙规则设置首先,你应该考虑设置防火墙规则以保护服务器免

在Debian系统下配置GitLab涉及多个步骤,包括安装必要的依赖项、下载和安装GitLab软件包、配置GitLab以及启动服务。以下是一个详细的配置指南:一、准备工作更新系统包:sudoapt-getupdatesudoapt-getupgrade安装依赖项:sudoapt-getinstall-ycurlopenssh-serverca-certifi471 收藏

在Debian系统下配置GitLab涉及多个步骤,包括安装必要的依赖项、下载和安装GitLab软件包、配置GitLab以及启动服务。以下是一个详细的配置指南:一、准备工作更新系统包:sudoapt-getupdatesudoapt-getupgrade安装依赖项:sudoapt-getinstall-ycurlopenssh-serverca-certifi471 收藏 前言:在信息技术迅猛发展的今天,Linux操作系统凭借其卓越的稳定性和灵活性,成为了服务器、嵌入式系统以及众多开发者的首选平台。在Linux系统的广阔世界中,I/O(输入/输出)操作无疑是连接用户与硬件、软件之间的桥梁,其性能优化直接影响到整个系统的响应速度和数据处理能力。本文旨在带领读者踏上一段探索Linux高级I/O模型的旅程,通过详细剖析五种主流的I/O模型——阻塞I/O、非阻塞I/O、I/O复用(select/poll/epoll)、信号驱动I/O以及异步I/O,揭示它们的工作原理、实现机制以及在471 收藏

前言:在信息技术迅猛发展的今天,Linux操作系统凭借其卓越的稳定性和灵活性,成为了服务器、嵌入式系统以及众多开发者的首选平台。在Linux系统的广阔世界中,I/O(输入/输出)操作无疑是连接用户与硬件、软件之间的桥梁,其性能优化直接影响到整个系统的响应速度和数据处理能力。本文旨在带领读者踏上一段探索Linux高级I/O模型的旅程,通过详细剖析五种主流的I/O模型——阻塞I/O、非阻塞I/O、I/O复用(select/poll/epoll)、信号驱动I/O以及异步I/O,揭示它们的工作原理、实现机制以及在471 收藏 在Debian系统中,Syslog服务是管理和记录系统及应用程序日志的重要工具。当Syslog出现问题时,可以通过以下步骤进行故障排除:验证Syslog服务状态:确认Syslog服务是否正在运行。可以使用以下命令来检查和启动服务:sudosystemctlstatusrsyslogsudosystemctlstartrsyslog查看系统日志:使用tail-f/var/log/syslog命令查看最新的系统日志,包括系统启动、关机、服务启动和错误等信息。若需更详细的信息,可以使用d471 收藏

在Debian系统中,Syslog服务是管理和记录系统及应用程序日志的重要工具。当Syslog出现问题时,可以通过以下步骤进行故障排除:验证Syslog服务状态:确认Syslog服务是否正在运行。可以使用以下命令来检查和启动服务:sudosystemctlstatusrsyslogsudosystemctlstartrsyslog查看系统日志:使用tail-f/var/log/syslog命令查看最新的系统日志,包括系统启动、关机、服务启动和错误等信息。若需更详细的信息,可以使用d471 收藏 Linux进程调优是一个复杂但至关重要的任务,需要深入理解系统的硬件、软件配置以及系统行为进行优化。以下是一些Linux系统性能调优的实战案例,以及相关的性能分析工具和技巧。实际案例分析一个具体的案例涉及到一家大型互联网公司的Web服务器集群。在高峰期,该集群经常遇到性能瓶颈,导致响应延迟和服务质量下降。通过实施硬件资源优化和软件配置调整策略,例如增加内存容量以减少磁盘I/O操作,调整内核参数以优化网络连接和并发处理,成功地提升了服务器的处理能力。这些调整显著改善了服务器的响应时间和吞吐量,从而提升了用户471 收藏

Linux进程调优是一个复杂但至关重要的任务,需要深入理解系统的硬件、软件配置以及系统行为进行优化。以下是一些Linux系统性能调优的实战案例,以及相关的性能分析工具和技巧。实际案例分析一个具体的案例涉及到一家大型互联网公司的Web服务器集群。在高峰期,该集群经常遇到性能瓶颈,导致响应延迟和服务质量下降。通过实施硬件资源优化和软件配置调整策略,例如增加内存容量以减少磁盘I/O操作,调整内核参数以优化网络连接和并发处理,成功地提升了服务器的处理能力。这些调整显著改善了服务器的响应时间和吞吐量,从而提升了用户471 收藏 在Debian系统中处理与消息传递相关的错误时,可以采取以下步骤:查看系统日志:利用journalctl命令来检查系统日志,获取错误消息的详细信息。例如:journalctl-xe通过此命令,你可以找到最近的日志条目,帮助确定错误的来源和原因。监控D-Bus活动:如果错误涉及D-Bus,可以用dbus-monitor命令监视D-Bus总线上的活动:dbus-monitor--system这将显示系统总线上的所有D-Bus事件,帮助你找到与错误相关的事件,进而确定问题的根源。检查进程间通信机制:如果错误471 收藏

在Debian系统中处理与消息传递相关的错误时,可以采取以下步骤:查看系统日志:利用journalctl命令来检查系统日志,获取错误消息的详细信息。例如:journalctl-xe通过此命令,你可以找到最近的日志条目,帮助确定错误的来源和原因。监控D-Bus活动:如果错误涉及D-Bus,可以用dbus-monitor命令监视D-Bus总线上的活动:dbus-monitor--system这将显示系统总线上的所有D-Bus事件,帮助你找到与错误相关的事件,进而确定问题的根源。检查进程间通信机制:如果错误471 收藏 在Linux系统中,利用反汇编指令可以帮助你分析并提升程序的性能。以下是一些步骤和建议,助你通过反汇编指令来优化系统性能:识别性能瓶颈:借助性能分析工具(如perf、gprof、valgrind等)来识别程序中的性能瓶颈。这些工具能够帮助你找到程序中耗时最多的函数或代码段。提取汇编代码:使用objdump工具从编译后的二进制文件中获取汇编代码。```objdump-dyour_program>assembly_code.asm或者使用gcc的-S选项来生成汇编代码:```gcc-S-471 收藏

在Linux系统中,利用反汇编指令可以帮助你分析并提升程序的性能。以下是一些步骤和建议,助你通过反汇编指令来优化系统性能:识别性能瓶颈:借助性能分析工具(如perf、gprof、valgrind等)来识别程序中的性能瓶颈。这些工具能够帮助你找到程序中耗时最多的函数或代码段。提取汇编代码:使用objdump工具从编译后的二进制文件中获取汇编代码。```objdump-dyour_program>assembly_code.asm或者使用gcc的-S选项来生成汇编代码:```gcc-S-471 收藏 strings是Linux系统中的一个实用工具,用于从二进制文件中提取可显示的字符串。尽管它本身不具备直接检测重复代码的功能,但可以与其他工具一起使用来达成此目的。以下是几种可行的方法:方法一:结合strings和sort查找重复字符串提取字符串:stringsyour_binary_file>strings_output.txt排序字符串:sortstrings_output.txt>sorted_strings_output.txt检测重复字符串:uniq471 收藏

strings是Linux系统中的一个实用工具,用于从二进制文件中提取可显示的字符串。尽管它本身不具备直接检测重复代码的功能,但可以与其他工具一起使用来达成此目的。以下是几种可行的方法:方法一:结合strings和sort查找重复字符串提取字符串:stringsyour_binary_file>strings_output.txt排序字符串:sortstrings_output.txt>sorted_strings_output.txt检测重复字符串:uniq471 收藏 在Linux平台上利用PyTorch进行模型训练时,可以通过以下多种方式来提升训练效率和性能:启用混合精度训练:借助torch.cuda.amp模块实现混合精度计算,这样可以在不牺牲太多精度的前提下降低内存消耗,并加快GPU运算速度。优化数据加载与预处理流程:利用DataLoader中的num_workers参数开启多进程数据加载,有效减少GPU等待时间。实施数据预取和缓存机制,缓解I/O瓶颈问题。采用更高效的数据结构如numpy数组替代Python原生列表以提升性能。发挥TensorC471 收藏

在Linux平台上利用PyTorch进行模型训练时,可以通过以下多种方式来提升训练效率和性能:启用混合精度训练:借助torch.cuda.amp模块实现混合精度计算,这样可以在不牺牲太多精度的前提下降低内存消耗,并加快GPU运算速度。优化数据加载与预处理流程:利用DataLoader中的num_workers参数开启多进程数据加载,有效减少GPU等待时间。实施数据预取和缓存机制,缓解I/O瓶颈问题。采用更高效的数据结构如numpy数组替代Python原生列表以提升性能。发挥TensorC471 收藏 Linux安全审计与合规的核心在于建立动态多层次框架,以降低风险并保护数据。1.制定基于CIS、NIST等行业标准的安全基线,并结合业务需求定制;2.部署自动化工具如Ansible实现配置代码化与持续核查;3.强化日志管理与监控,利用auditd和SIEM平台进行实时分析;4.实施最小权限管理,定期审查SUID文件与sudoers配置;5.将安全审计左移融入开发与运维流程,通过Lynis、OpenVAS等工具实现定期扫描与反馈闭环;6.构建安全仪表盘并开展定期复盘与培训,形成持续改进的安全文化。整个过程强471 收藏

Linux安全审计与合规的核心在于建立动态多层次框架,以降低风险并保护数据。1.制定基于CIS、NIST等行业标准的安全基线,并结合业务需求定制;2.部署自动化工具如Ansible实现配置代码化与持续核查;3.强化日志管理与监控,利用auditd和SIEM平台进行实时分析;4.实施最小权限管理,定期审查SUID文件与sudoers配置;5.将安全审计左移融入开发与运维流程,通过Lynis、OpenVAS等工具实现定期扫描与反馈闭环;6.构建安全仪表盘并开展定期复盘与培训,形成持续改进的安全文化。整个过程强471 收藏 配置Linux网络防火墙策略的核心在于使用iptables工具,围绕表、链、规则进行设置。1.理解四类表的作用:filter表用于过滤流量,nat表处理地址转换,mangle表修改数据包头部,raw表禁用连接跟踪;2.设置默认策略为INPUT和FORWARD链DROP、OUTPUT链ACCEPT,实现最小权限原则;3.添加允许规则,包括回环接口、已建立连接、特定服务端口(如SSH、HTTP、HTTPS)、ICMP等,注意规则顺序影响匹配结果;4.持久化保存规则,在Debian/Ubuntu中使用netfi471 收藏

配置Linux网络防火墙策略的核心在于使用iptables工具,围绕表、链、规则进行设置。1.理解四类表的作用:filter表用于过滤流量,nat表处理地址转换,mangle表修改数据包头部,raw表禁用连接跟踪;2.设置默认策略为INPUT和FORWARD链DROP、OUTPUT链ACCEPT,实现最小权限原则;3.添加允许规则,包括回环接口、已建立连接、特定服务端口(如SSH、HTTP、HTTPS)、ICMP等,注意规则顺序影响匹配结果;4.持久化保存规则,在Debian/Ubuntu中使用netfi471 收藏 Linux数据备份的核心策略包括3-2-1原则、文件级与卷级备份工具的结合使用,以及自动化管理。具体而言:1.采用rsync实现高效增量备份;2.利用tar进行一次性打包归档;3.使用LVM快照保障卷级别一致性备份;4.数据库场景下选择mysqldump或PerconaXtraBackup等专用工具;5.借助restic或duplicity实现加密与去重功能;6.备份存储需遵循异地化原则。灾难恢复计划应明确RTO/RPO目标、编写详细恢复文档、实施异地灾备并定期演练。常见挑战如数据一致性问题可通过服务静默471 收藏

Linux数据备份的核心策略包括3-2-1原则、文件级与卷级备份工具的结合使用,以及自动化管理。具体而言:1.采用rsync实现高效增量备份;2.利用tar进行一次性打包归档;3.使用LVM快照保障卷级别一致性备份;4.数据库场景下选择mysqldump或PerconaXtraBackup等专用工具;5.借助restic或duplicity实现加密与去重功能;6.备份存储需遵循异地化原则。灾难恢复计划应明确RTO/RPO目标、编写详细恢复文档、实施异地灾备并定期演练。常见挑战如数据一致性问题可通过服务静默471 收藏 先修改用户GID再修改UID以避免权限问题。首先用groupmod更改目标组GID,再用usermod调整用户UID,并通过find命令更新原属文件归属,最后检查家目录完整性。471 收藏

先修改用户GID再修改UID以避免权限问题。首先用groupmod更改目标组GID,再用usermod调整用户UID,并通过find命令更新原属文件归属,最后检查家目录完整性。471 收藏 清空屏幕最常用clear命令,输入clear或按Ctrl+l可快速清屏,光标移至顶部,历史内容仍可滚动查看,reset用于彻底重置终端,printf转义序列适合脚本使用,clear适用于多数Linux环境,常用于提升Shell脚本交互体验。471 收藏

清空屏幕最常用clear命令,输入clear或按Ctrl+l可快速清屏,光标移至顶部,历史内容仍可滚动查看,reset用于彻底重置终端,printf转义序列适合脚本使用,clear适用于多数Linux环境,常用于提升Shell脚本交互体验。471 收藏 Linux防火墙配置的核心在于设定规则,主要使用iptables和firewalld两个工具。1.iptables直接操作内核Netfilter框架,规则链式排列,功能强大但复杂;firewalld则提供更高层的动态管理接口,通过区域(zones)简化配置。2.配置iptables时需按顺序添加规则,确保SSH等关键服务开放,否则可能导致自身被锁;规则保存依赖netfilter-persistent或iptables-services等机制。3.firewalld通过--permanent参数实现规则持久471 收藏

Linux防火墙配置的核心在于设定规则,主要使用iptables和firewalld两个工具。1.iptables直接操作内核Netfilter框架,规则链式排列,功能强大但复杂;firewalld则提供更高层的动态管理接口,通过区域(zones)简化配置。2.配置iptables时需按顺序添加规则,确保SSH等关键服务开放,否则可能导致自身被锁;规则保存依赖netfilter-persistent或iptables-services等机制。3.firewalld通过--permanent参数实现规则持久471 收藏 保护你的Linux服务器:掌握这些重要命令在今天的数字化时代,Linux服务器扮演着越来越重要的角色。无论是在个人计算机还是企业级服务器上,Linux都是一种可靠、安全且可定制的操作系统。然而,安全性始终是一个关键问题。为了保护你的Linux服务器免受潜在的威胁,了解并掌握一些重要的命令是至关重要的。防火墙规则设置首先,你应该考虑设置防火墙规则以保护服务器免470 收藏

保护你的Linux服务器:掌握这些重要命令在今天的数字化时代,Linux服务器扮演着越来越重要的角色。无论是在个人计算机还是企业级服务器上,Linux都是一种可靠、安全且可定制的操作系统。然而,安全性始终是一个关键问题。为了保护你的Linux服务器免受潜在的威胁,了解并掌握一些重要的命令是至关重要的。防火墙规则设置首先,你应该考虑设置防火墙规则以保护服务器免470 收藏