-

Linux系统自动化备份的核心是使用cron调度脚本结合rsync或tar实现定时任务。1.确定备份源和目标路径;2.编写包含rsync命令的Shell脚本并配置日志记录;3.赋予脚本执行权限;4.通过crontab设置定时任务;5.验证备份并监控日志。选择命令行工具的优势在于灵活性、自动化能力、资源效率和可移植性。rsync适合增量备份,tar适合完整归档,推荐混合使用策略。常见陷阱包括不测试恢复、权限问题、磁盘空间不足、未处理打开文件、单点故障、无监控通知、忽略重要文件、误用--delete选项。最佳

-

选择Hexo主题需综合考虑颜值、功能和可定制性,优先选择支持评论、分享、统计等功能且允许自定义CSS和JavaScript的主题,通过预览Demo和参考他人经验来确定是否符合需求;GitHubPages部署失败常见原因包括_config.yml中deploy配置错误、仓库未开启Pages服务、分支名称不匹配、未清理缓存或网络问题,应逐一排查并执行hexoclean后重新生成部署;阿里云CDN配置HTTPS时若遇问题,需确保已正确上传并启用SSL证书(可使用阿里云或Let'sEncrypt免费证书),检查证

-

Helm是Kubernetes的包管理器,通过Chart实现应用的便捷部署与管理,1.安装Helm客户端;2.Helm3无需初始化Tiller,直接与API交互;3.添加Chart仓库如bitnami;4.使用helmsearchrepo搜索Chart;5.用helminstall安装Chart并创建Release;6.通过helmlist查看已安装Release;7.使用helmupgrade升级Release,helmuninstall卸载Release;自定义Chart需修改values.yaml和

-

解决Linux软件包依赖问题的核心在于熟练使用包管理器并理解其依赖解析机制。1.首先信任并善用发行版自带的包管理器,如apt或dnf/yum,它们是处理依赖关系的主力;2.遇到安装失败时,仔细阅读错误信息,这是诊断问题的起点;3.apt用户可运行sudoapt--fix-brokeninstall自动修复依赖,或使用aptitude进行交互式解决;4.dnf用户可通过dnfhistoryundo回滚操作,或利用dnfprovides和deplist定位冲突源;5.检查并调整软件源配置,确保只启用稳定可靠的

-

在Linux系统中修改主机名需区分临时与永久修改并注意配置文件位置。1.查看当前主机名可使用hostname或hostnamectl命令。2.临时修改使用sudohostnamenew-hostname命令重启后失效。3.永久修改需编辑/etc/hostname文件替换旧名为新名,并同步更新/etc/hosts中的127.0.1.1条目以确保本地解析正常。4.配置文件主要位于/etc/hostname和/etc/hosts,systemd系统也可用hostnamectlset-hostname命令自动更新

-

SELinux配置不是一劳永逸,其核心在于理解并调整标签与策略规则。1.检查SELinux状态与模式:使用sestatus查看运行状态和模式,通过/etc/selinux/config修改模式(enforcing/permissive/disabled),临时切换可用setenforce。2.理解与操作安全上下文:ls-Z和ps-Z分别查看文件和进程的上下文,chcon临时修改,semanagefcontext配置永久规则,restorecon应用更改。3.管理布尔值:getsebool-a查看所有布尔值

-

Linux防火墙配置工具Iptables与Firewalld各有适用场景。1.Iptables直接操作内核模块,适用于需要精细控制的用户;2.Firewalld提供区域管理和服务定义,适合快速配置。3.选择取决于对网络协议的熟悉程度和配置需求,前者适合有经验的管理员,后者适合新手。4.排查问题时可检查状态、查看规则、抓包分析、跟踪路由或临时禁用防火墙。

-

Linux防火墙策略优化的核心在于精细化管理安全边界并遵循最小权限原则。1.首先明确业务需求,仅开放必要端口和服务;2.使用iptables时设置默认DROP策略并允许SSH、环回接口及已建立连接;3.利用firewalld的区域机制实现更高级管理,支持服务、端口、富规则和直接规则配置;4.坚持“默认拒绝”、合理控制规则粒度、利用有状态检测、启用日志记录、注意规则顺序,并做好文档化与版本控制;5.常见陷阱包括误锁SSH、规则顺序错误、持久化遗漏及多层安全机制干扰,排查时应逐步测试、查看计数器、分析日志并结

-

Linux系统抵御恶意软件的核心在于其权限隔离、开源透明及社区支持。保持系统更新、最小化安装、配置防火墙、强化用户权限管理、启用SELinux/AppArmor是关键步骤。此外,使用ClamAV、Lynis、Fail2ban等工具可增强防护。建立全面策略需结合纵深防御、最小权限原则、日志监控、备份恢复及安全培训,形成多层次、持续性的安全体系。

-

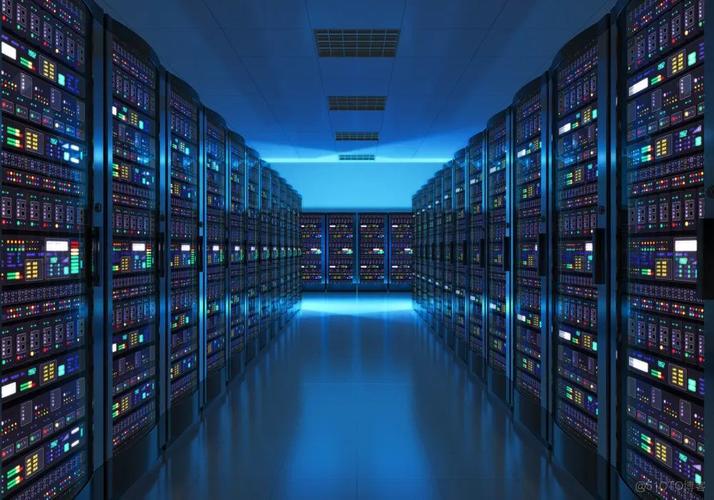

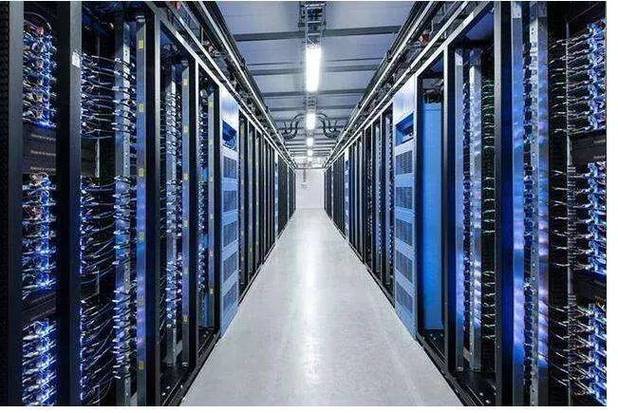

选择合适的服务器环境需考虑预算、性能需求、可扩展性和运维复杂度,1.优先选择云服务器(如AWSEC2、GoogleCloud)以获得更高灵活性和性能,尤其适用于高并发或需自定义配置的项目;2.若运维能力有限且项目规模较小,可选用虚拟主机以简化管理;3.服务器地理位置应靠近目标用户以降低延迟。

-

Linux服务器性能优化的核心在于资源调度和负载均衡。1.资源调度通过合理分配CPU、内存、I/O等资源避免瓶颈,使用工具如top、htop、vmstat、iostat监控性能指标,高级工具如Prometheus和Grafana提供可视化监控;2.负载均衡通过Nginx、HAProxy等将流量分摊到多台服务器,提升吞吐量和可用性;3.CPU调度可通过调整nice值、使用cgroups限制CPU使用率;4.内存优化包括减少泄漏、使用缓存系统及调整oom\_killer机制;5.磁盘I/O优化涉及异步I/O、

-

Linux系统启动失败如何修复?第一步是查看启动日志,使用dmesg或journalctl命令定位错误;第二步根据问题类型选择修复方法。常见故障包括GRUB引导问题、文件系统损坏、内核错误、根分区空间不足、关键服务失败及硬件故障。针对GRUB问题,可用LiveCD挂载分区并重装GRUB;文件系统损坏可用fsck修复;内核问题可切换旧版本或重装内核;根分区满需清理大文件;服务失败可通过systemctl禁用问题服务;硬件问题则需测试内存或硬盘。掌握这些步骤能有效应对启动失败。

-

Linux日志的安全保障核心在于确保完整性与异常检测。1.权限控制是基础,限制root及特定组的写入权限,并结合SELinux或AppArmor实现强制访问控制;2.完整性校验依赖哈希校验工具如sha256sum、FIM工具如AIDE/Tripwire,甚至数字签名技术;3.集中化管理通过中央日志服务器汇聚日志,防止本地篡改并提升审计效率;4.异常检测包括基于规则的触发机制、行为基线比对以及机器学习算法识别复杂模式;5.日志轮转与备份确保数据可持续存储与恢复,使用logrotate配合加密异地备份;6.传

-

Linux下诊断磁盘故障的核心方法是利用SMART技术并结合工具监控,具体步骤为:1.安装smartmontools;2.检查硬盘是否支持SMART;3.启用SMART监控;4.执行短期或长期自检;5.查看自检结果与关键属性如Reallocated_Sector_Ct、Current_Pending_Sector等;6.定期监控属性变化并分析潜在问题;7.通过GSmartControl或GNOMEDisks等图形工具辅助监控;8.发现坏扇区时及时备份数据并更换硬盘;9.日常注意控制温度、避免非正常关机、使

-

最靠谱的Linux自动化备份方案是结合rsnapshot与cron。①安装rsnapshot:通过包管理器如apt或dnf安装;②配置rsnapshot:设置snapshot_root(备份目标路径)、retain(保留策略)和backup(源目录)等核心参数,并用rsnapshotconfigtest验证配置;③设置cron任务:以root权限编辑crontab,添加daily、weekly、monthly等定时任务;④利用硬链接机制节省空间:rsnapshot通过硬链接共享未变化文件,仅存储新增和修改

Linux系统自动化备份的核心是使用cron调度脚本结合rsync或tar实现定时任务。1.确定备份源和目标路径;2.编写包含rsync命令的Shell脚本并配置日志记录;3.赋予脚本执行权限;4.通过crontab设置定时任务;5.验证备份并监控日志。选择命令行工具的优势在于灵活性、自动化能力、资源效率和可移植性。rsync适合增量备份,tar适合完整归档,推荐混合使用策略。常见陷阱包括不测试恢复、权限问题、磁盘空间不足、未处理打开文件、单点故障、无监控通知、忽略重要文件、误用--delete选项。最佳384 收藏

Linux系统自动化备份的核心是使用cron调度脚本结合rsync或tar实现定时任务。1.确定备份源和目标路径;2.编写包含rsync命令的Shell脚本并配置日志记录;3.赋予脚本执行权限;4.通过crontab设置定时任务;5.验证备份并监控日志。选择命令行工具的优势在于灵活性、自动化能力、资源效率和可移植性。rsync适合增量备份,tar适合完整归档,推荐混合使用策略。常见陷阱包括不测试恢复、权限问题、磁盘空间不足、未处理打开文件、单点故障、无监控通知、忽略重要文件、误用--delete选项。最佳384 收藏 选择Hexo主题需综合考虑颜值、功能和可定制性,优先选择支持评论、分享、统计等功能且允许自定义CSS和JavaScript的主题,通过预览Demo和参考他人经验来确定是否符合需求;GitHubPages部署失败常见原因包括_config.yml中deploy配置错误、仓库未开启Pages服务、分支名称不匹配、未清理缓存或网络问题,应逐一排查并执行hexoclean后重新生成部署;阿里云CDN配置HTTPS时若遇问题,需确保已正确上传并启用SSL证书(可使用阿里云或Let'sEncrypt免费证书),检查证446 收藏

选择Hexo主题需综合考虑颜值、功能和可定制性,优先选择支持评论、分享、统计等功能且允许自定义CSS和JavaScript的主题,通过预览Demo和参考他人经验来确定是否符合需求;GitHubPages部署失败常见原因包括_config.yml中deploy配置错误、仓库未开启Pages服务、分支名称不匹配、未清理缓存或网络问题,应逐一排查并执行hexoclean后重新生成部署;阿里云CDN配置HTTPS时若遇问题,需确保已正确上传并启用SSL证书(可使用阿里云或Let'sEncrypt免费证书),检查证446 收藏 Helm是Kubernetes的包管理器,通过Chart实现应用的便捷部署与管理,1.安装Helm客户端;2.Helm3无需初始化Tiller,直接与API交互;3.添加Chart仓库如bitnami;4.使用helmsearchrepo搜索Chart;5.用helminstall安装Chart并创建Release;6.通过helmlist查看已安装Release;7.使用helmupgrade升级Release,helmuninstall卸载Release;自定义Chart需修改values.yaml和481 收藏

Helm是Kubernetes的包管理器,通过Chart实现应用的便捷部署与管理,1.安装Helm客户端;2.Helm3无需初始化Tiller,直接与API交互;3.添加Chart仓库如bitnami;4.使用helmsearchrepo搜索Chart;5.用helminstall安装Chart并创建Release;6.通过helmlist查看已安装Release;7.使用helmupgrade升级Release,helmuninstall卸载Release;自定义Chart需修改values.yaml和481 收藏 解决Linux软件包依赖问题的核心在于熟练使用包管理器并理解其依赖解析机制。1.首先信任并善用发行版自带的包管理器,如apt或dnf/yum,它们是处理依赖关系的主力;2.遇到安装失败时,仔细阅读错误信息,这是诊断问题的起点;3.apt用户可运行sudoapt--fix-brokeninstall自动修复依赖,或使用aptitude进行交互式解决;4.dnf用户可通过dnfhistoryundo回滚操作,或利用dnfprovides和deplist定位冲突源;5.检查并调整软件源配置,确保只启用稳定可靠的156 收藏

解决Linux软件包依赖问题的核心在于熟练使用包管理器并理解其依赖解析机制。1.首先信任并善用发行版自带的包管理器,如apt或dnf/yum,它们是处理依赖关系的主力;2.遇到安装失败时,仔细阅读错误信息,这是诊断问题的起点;3.apt用户可运行sudoapt--fix-brokeninstall自动修复依赖,或使用aptitude进行交互式解决;4.dnf用户可通过dnfhistoryundo回滚操作,或利用dnfprovides和deplist定位冲突源;5.检查并调整软件源配置,确保只启用稳定可靠的156 收藏 在Linux系统中修改主机名需区分临时与永久修改并注意配置文件位置。1.查看当前主机名可使用hostname或hostnamectl命令。2.临时修改使用sudohostnamenew-hostname命令重启后失效。3.永久修改需编辑/etc/hostname文件替换旧名为新名,并同步更新/etc/hosts中的127.0.1.1条目以确保本地解析正常。4.配置文件主要位于/etc/hostname和/etc/hosts,systemd系统也可用hostnamectlset-hostname命令自动更新282 收藏

在Linux系统中修改主机名需区分临时与永久修改并注意配置文件位置。1.查看当前主机名可使用hostname或hostnamectl命令。2.临时修改使用sudohostnamenew-hostname命令重启后失效。3.永久修改需编辑/etc/hostname文件替换旧名为新名,并同步更新/etc/hosts中的127.0.1.1条目以确保本地解析正常。4.配置文件主要位于/etc/hostname和/etc/hosts,systemd系统也可用hostnamectlset-hostname命令自动更新282 收藏 SELinux配置不是一劳永逸,其核心在于理解并调整标签与策略规则。1.检查SELinux状态与模式:使用sestatus查看运行状态和模式,通过/etc/selinux/config修改模式(enforcing/permissive/disabled),临时切换可用setenforce。2.理解与操作安全上下文:ls-Z和ps-Z分别查看文件和进程的上下文,chcon临时修改,semanagefcontext配置永久规则,restorecon应用更改。3.管理布尔值:getsebool-a查看所有布尔值168 收藏

SELinux配置不是一劳永逸,其核心在于理解并调整标签与策略规则。1.检查SELinux状态与模式:使用sestatus查看运行状态和模式,通过/etc/selinux/config修改模式(enforcing/permissive/disabled),临时切换可用setenforce。2.理解与操作安全上下文:ls-Z和ps-Z分别查看文件和进程的上下文,chcon临时修改,semanagefcontext配置永久规则,restorecon应用更改。3.管理布尔值:getsebool-a查看所有布尔值168 收藏 Linux防火墙配置工具Iptables与Firewalld各有适用场景。1.Iptables直接操作内核模块,适用于需要精细控制的用户;2.Firewalld提供区域管理和服务定义,适合快速配置。3.选择取决于对网络协议的熟悉程度和配置需求,前者适合有经验的管理员,后者适合新手。4.排查问题时可检查状态、查看规则、抓包分析、跟踪路由或临时禁用防火墙。200 收藏

Linux防火墙配置工具Iptables与Firewalld各有适用场景。1.Iptables直接操作内核模块,适用于需要精细控制的用户;2.Firewalld提供区域管理和服务定义,适合快速配置。3.选择取决于对网络协议的熟悉程度和配置需求,前者适合有经验的管理员,后者适合新手。4.排查问题时可检查状态、查看规则、抓包分析、跟踪路由或临时禁用防火墙。200 收藏 Linux防火墙策略优化的核心在于精细化管理安全边界并遵循最小权限原则。1.首先明确业务需求,仅开放必要端口和服务;2.使用iptables时设置默认DROP策略并允许SSH、环回接口及已建立连接;3.利用firewalld的区域机制实现更高级管理,支持服务、端口、富规则和直接规则配置;4.坚持“默认拒绝”、合理控制规则粒度、利用有状态检测、启用日志记录、注意规则顺序,并做好文档化与版本控制;5.常见陷阱包括误锁SSH、规则顺序错误、持久化遗漏及多层安全机制干扰,排查时应逐步测试、查看计数器、分析日志并结115 收藏

Linux防火墙策略优化的核心在于精细化管理安全边界并遵循最小权限原则。1.首先明确业务需求,仅开放必要端口和服务;2.使用iptables时设置默认DROP策略并允许SSH、环回接口及已建立连接;3.利用firewalld的区域机制实现更高级管理,支持服务、端口、富规则和直接规则配置;4.坚持“默认拒绝”、合理控制规则粒度、利用有状态检测、启用日志记录、注意规则顺序,并做好文档化与版本控制;5.常见陷阱包括误锁SSH、规则顺序错误、持久化遗漏及多层安全机制干扰,排查时应逐步测试、查看计数器、分析日志并结115 收藏 Linux系统抵御恶意软件的核心在于其权限隔离、开源透明及社区支持。保持系统更新、最小化安装、配置防火墙、强化用户权限管理、启用SELinux/AppArmor是关键步骤。此外,使用ClamAV、Lynis、Fail2ban等工具可增强防护。建立全面策略需结合纵深防御、最小权限原则、日志监控、备份恢复及安全培训,形成多层次、持续性的安全体系。152 收藏

Linux系统抵御恶意软件的核心在于其权限隔离、开源透明及社区支持。保持系统更新、最小化安装、配置防火墙、强化用户权限管理、启用SELinux/AppArmor是关键步骤。此外,使用ClamAV、Lynis、Fail2ban等工具可增强防护。建立全面策略需结合纵深防御、最小权限原则、日志监控、备份恢复及安全培训,形成多层次、持续性的安全体系。152 收藏 选择合适的服务器环境需考虑预算、性能需求、可扩展性和运维复杂度,1.优先选择云服务器(如AWSEC2、GoogleCloud)以获得更高灵活性和性能,尤其适用于高并发或需自定义配置的项目;2.若运维能力有限且项目规模较小,可选用虚拟主机以简化管理;3.服务器地理位置应靠近目标用户以降低延迟。327 收藏

选择合适的服务器环境需考虑预算、性能需求、可扩展性和运维复杂度,1.优先选择云服务器(如AWSEC2、GoogleCloud)以获得更高灵活性和性能,尤其适用于高并发或需自定义配置的项目;2.若运维能力有限且项目规模较小,可选用虚拟主机以简化管理;3.服务器地理位置应靠近目标用户以降低延迟。327 收藏 Linux服务器性能优化的核心在于资源调度和负载均衡。1.资源调度通过合理分配CPU、内存、I/O等资源避免瓶颈,使用工具如top、htop、vmstat、iostat监控性能指标,高级工具如Prometheus和Grafana提供可视化监控;2.负载均衡通过Nginx、HAProxy等将流量分摊到多台服务器,提升吞吐量和可用性;3.CPU调度可通过调整nice值、使用cgroups限制CPU使用率;4.内存优化包括减少泄漏、使用缓存系统及调整oom\_killer机制;5.磁盘I/O优化涉及异步I/O、238 收藏

Linux服务器性能优化的核心在于资源调度和负载均衡。1.资源调度通过合理分配CPU、内存、I/O等资源避免瓶颈,使用工具如top、htop、vmstat、iostat监控性能指标,高级工具如Prometheus和Grafana提供可视化监控;2.负载均衡通过Nginx、HAProxy等将流量分摊到多台服务器,提升吞吐量和可用性;3.CPU调度可通过调整nice值、使用cgroups限制CPU使用率;4.内存优化包括减少泄漏、使用缓存系统及调整oom\_killer机制;5.磁盘I/O优化涉及异步I/O、238 收藏 Linux系统启动失败如何修复?第一步是查看启动日志,使用dmesg或journalctl命令定位错误;第二步根据问题类型选择修复方法。常见故障包括GRUB引导问题、文件系统损坏、内核错误、根分区空间不足、关键服务失败及硬件故障。针对GRUB问题,可用LiveCD挂载分区并重装GRUB;文件系统损坏可用fsck修复;内核问题可切换旧版本或重装内核;根分区满需清理大文件;服务失败可通过systemctl禁用问题服务;硬件问题则需测试内存或硬盘。掌握这些步骤能有效应对启动失败。253 收藏

Linux系统启动失败如何修复?第一步是查看启动日志,使用dmesg或journalctl命令定位错误;第二步根据问题类型选择修复方法。常见故障包括GRUB引导问题、文件系统损坏、内核错误、根分区空间不足、关键服务失败及硬件故障。针对GRUB问题,可用LiveCD挂载分区并重装GRUB;文件系统损坏可用fsck修复;内核问题可切换旧版本或重装内核;根分区满需清理大文件;服务失败可通过systemctl禁用问题服务;硬件问题则需测试内存或硬盘。掌握这些步骤能有效应对启动失败。253 收藏 Linux日志的安全保障核心在于确保完整性与异常检测。1.权限控制是基础,限制root及特定组的写入权限,并结合SELinux或AppArmor实现强制访问控制;2.完整性校验依赖哈希校验工具如sha256sum、FIM工具如AIDE/Tripwire,甚至数字签名技术;3.集中化管理通过中央日志服务器汇聚日志,防止本地篡改并提升审计效率;4.异常检测包括基于规则的触发机制、行为基线比对以及机器学习算法识别复杂模式;5.日志轮转与备份确保数据可持续存储与恢复,使用logrotate配合加密异地备份;6.传237 收藏

Linux日志的安全保障核心在于确保完整性与异常检测。1.权限控制是基础,限制root及特定组的写入权限,并结合SELinux或AppArmor实现强制访问控制;2.完整性校验依赖哈希校验工具如sha256sum、FIM工具如AIDE/Tripwire,甚至数字签名技术;3.集中化管理通过中央日志服务器汇聚日志,防止本地篡改并提升审计效率;4.异常检测包括基于规则的触发机制、行为基线比对以及机器学习算法识别复杂模式;5.日志轮转与备份确保数据可持续存储与恢复,使用logrotate配合加密异地备份;6.传237 收藏 Linux下诊断磁盘故障的核心方法是利用SMART技术并结合工具监控,具体步骤为:1.安装smartmontools;2.检查硬盘是否支持SMART;3.启用SMART监控;4.执行短期或长期自检;5.查看自检结果与关键属性如Reallocated_Sector_Ct、Current_Pending_Sector等;6.定期监控属性变化并分析潜在问题;7.通过GSmartControl或GNOMEDisks等图形工具辅助监控;8.发现坏扇区时及时备份数据并更换硬盘;9.日常注意控制温度、避免非正常关机、使251 收藏

Linux下诊断磁盘故障的核心方法是利用SMART技术并结合工具监控,具体步骤为:1.安装smartmontools;2.检查硬盘是否支持SMART;3.启用SMART监控;4.执行短期或长期自检;5.查看自检结果与关键属性如Reallocated_Sector_Ct、Current_Pending_Sector等;6.定期监控属性变化并分析潜在问题;7.通过GSmartControl或GNOMEDisks等图形工具辅助监控;8.发现坏扇区时及时备份数据并更换硬盘;9.日常注意控制温度、避免非正常关机、使251 收藏 最靠谱的Linux自动化备份方案是结合rsnapshot与cron。①安装rsnapshot:通过包管理器如apt或dnf安装;②配置rsnapshot:设置snapshot_root(备份目标路径)、retain(保留策略)和backup(源目录)等核心参数,并用rsnapshotconfigtest验证配置;③设置cron任务:以root权限编辑crontab,添加daily、weekly、monthly等定时任务;④利用硬链接机制节省空间:rsnapshot通过硬链接共享未变化文件,仅存储新增和修改250 收藏

最靠谱的Linux自动化备份方案是结合rsnapshot与cron。①安装rsnapshot:通过包管理器如apt或dnf安装;②配置rsnapshot:设置snapshot_root(备份目标路径)、retain(保留策略)和backup(源目录)等核心参数,并用rsnapshotconfigtest验证配置;③设置cron任务:以root权限编辑crontab,添加daily、weekly、monthly等定时任务;④利用硬链接机制节省空间:rsnapshot通过硬链接共享未变化文件,仅存储新增和修改250 收藏