-

margin:auto在Flex中生效的前提是父容器必须设display:flex;它只沿主轴吸收剩余空间,需匹配flex-direction方向,且父容器要有明确高度才能实现交叉轴居中。

-

HTML转Markdown有四种方案:一、Pandoc命令行工具,高保真转换但忽略样式与脚本;二、TurndownJS库,适合网页实时转换,需手动配置规则;三、在线工具如html-to-md.net,便捷但存数据泄露风险;四、Python的html2text库,中文兼容好,不自动处理图片资源。

-

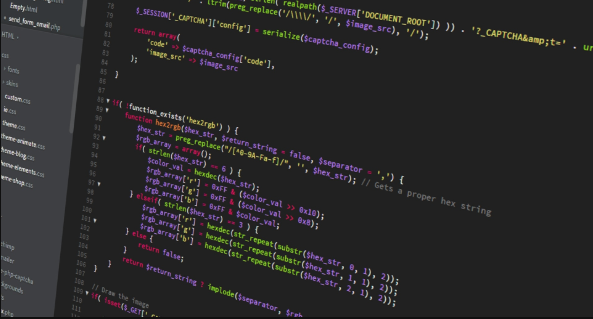

PHP验证码Session跨页面无法读取的解决方法包括:一、确保每个页面顶部调用session_start()且无前置输出;二、统一session_set_cookie_params()配置Cookie作用域;三、必要时手动传递SessionID;四、检查Session存储路径权限及处理器配置;五、严格保持Session键名一致并调试验证。

-

PHP不直接支持串口通信,所谓“php485”实为通过系统设备节点或第三方扩展(如php_serial)间接操作RS-485转USB设备;Linux下用ls/dev/ttyUSB*等命令列设备,Windows下可用WMI或遍历COM端口;php_serial扩展是跨平台推荐方案;RS-485本身无设备发现机制,扫描需基于具体协议(如Modbus)轮询地址。

-

固定表头需对th设置position:sticky;top:0;,而非thead;必须保留标准thead/tbody结构以保障语义化,iOS需父容器设height+overflow-y:auto且th有显式width。

-

直接用jwt.encode()和jwt.decode()易出错,因PyJWT不处理存储、刷新等逻辑,常见错误包括密钥类型混淆、未显式声明算法、忽略过期校验;正确做法是密钥转bytes、encode时指定algorithm和exp、decode时传algorithms和verify_exp=True。

-

IIFE用于ES5及之前模拟块级作用域,解决var变量提升、循环闭包、全局污染等问题;通过自调用函数创建独立词法作用域,封装私有变量并暴露公共接口;ES6后被let/const和模块系统取代。

-

可通过字符串相似度算法结合阈值判断实现PHP数组智能合并。一、使用levenshtein函数计算编辑距离,设定最大允许距离(如5),小于等于该值则合并;二、利用similar_text获取相似百分比,设置阈值(如85%)判定重复项,并通过并查集归组;三、采用metaphone生成语音哈希码,将发音相近的词归类,再在组内细分;四、结合多种算法加权计算综合得分(如距离30%、百分比50%、发音20%),总分超80分即合并,最终通过深度优先搜索确定连通块作为合并单元。

-

phpEnv默认监听127.0.0.1:8080且DocumentRoot为phpEnv\www,MySQLroot密码可能为空或随机生成,需手动配置wp-config.php并启用mod_rewrite和AllowOverrideAll才能正常运行WordPress。

-

浏览器缓存了旧路由或重定向信息,导致Flask新启动的应用无法正确响应请求;清除浏览器缓存和Cookies后即可恢复正常访问。

-

Reflect.apply()是Function.prototype.apply()的函数式、不可篡改封装,强制要求目标函数、this值和数组形式参数,不支持隐式绑定或展开参数,严格模式下null/undefined保持原值,非严格模式下转为全局对象。

-

phpEnv不提供Composer,需在激活的PHP版本下手动安装;必须匹配PHP路径、启用openssl/curl/zip扩展,并通过php-r验证功能;安装后用composerdiagnose检查兼容性。

-

打印机芯片重置有五种方法:一、胶带遮蔽法(惠普680);二、齿轮位移+触点短接法(部分硒鼓);三、维修模式菜单清零(BrotherM7615DNA);四、按键强制进维修模式(多数惠普喷墨);五、Arduino读写EEPROM(佳能等)。

-

分享按钮无反应主因是未引入对应平台SDK,如微信需jweixin.js、微博用百度分享脚本;微信分享还须后端签名且URL严格一致;WebShareAPI仅限部分浏览器且需用户手势触发。

-

嵌套表格只能放在<td>或<th>内,因<tr>只允许子元素为<th>或<td>,否则浏览器会自动修正结构导致错乱;正确做法是将子表格完整写入单元格内部,并通过类名隔离样式。

margin:auto在Flex中生效的前提是父容器必须设display:flex;它只沿主轴吸收剩余空间,需匹配flex-direction方向,且父容器要有明确高度才能实现交叉轴居中。133 收藏

margin:auto在Flex中生效的前提是父容器必须设display:flex;它只沿主轴吸收剩余空间,需匹配flex-direction方向,且父容器要有明确高度才能实现交叉轴居中。133 收藏 HTML转Markdown有四种方案:一、Pandoc命令行工具,高保真转换但忽略样式与脚本;二、TurndownJS库,适合网页实时转换,需手动配置规则;三、在线工具如html-to-md.net,便捷但存数据泄露风险;四、Python的html2text库,中文兼容好,不自动处理图片资源。133 收藏

HTML转Markdown有四种方案:一、Pandoc命令行工具,高保真转换但忽略样式与脚本;二、TurndownJS库,适合网页实时转换,需手动配置规则;三、在线工具如html-to-md.net,便捷但存数据泄露风险;四、Python的html2text库,中文兼容好,不自动处理图片资源。133 收藏 PHP验证码Session跨页面无法读取的解决方法包括:一、确保每个页面顶部调用session_start()且无前置输出;二、统一session_set_cookie_params()配置Cookie作用域;三、必要时手动传递SessionID;四、检查Session存储路径权限及处理器配置;五、严格保持Session键名一致并调试验证。133 收藏

PHP验证码Session跨页面无法读取的解决方法包括:一、确保每个页面顶部调用session_start()且无前置输出;二、统一session_set_cookie_params()配置Cookie作用域;三、必要时手动传递SessionID;四、检查Session存储路径权限及处理器配置;五、严格保持Session键名一致并调试验证。133 收藏 PHP不直接支持串口通信,所谓“php485”实为通过系统设备节点或第三方扩展(如php_serial)间接操作RS-485转USB设备;Linux下用ls/dev/ttyUSB*等命令列设备,Windows下可用WMI或遍历COM端口;php_serial扩展是跨平台推荐方案;RS-485本身无设备发现机制,扫描需基于具体协议(如Modbus)轮询地址。132 收藏

PHP不直接支持串口通信,所谓“php485”实为通过系统设备节点或第三方扩展(如php_serial)间接操作RS-485转USB设备;Linux下用ls/dev/ttyUSB*等命令列设备,Windows下可用WMI或遍历COM端口;php_serial扩展是跨平台推荐方案;RS-485本身无设备发现机制,扫描需基于具体协议(如Modbus)轮询地址。132 收藏 固定表头需对th设置position:sticky;top:0;,而非thead;必须保留标准thead/tbody结构以保障语义化,iOS需父容器设height+overflow-y:auto且th有显式width。132 收藏

固定表头需对th设置position:sticky;top:0;,而非thead;必须保留标准thead/tbody结构以保障语义化,iOS需父容器设height+overflow-y:auto且th有显式width。132 收藏 直接用jwt.encode()和jwt.decode()易出错,因PyJWT不处理存储、刷新等逻辑,常见错误包括密钥类型混淆、未显式声明算法、忽略过期校验;正确做法是密钥转bytes、encode时指定algorithm和exp、decode时传algorithms和verify_exp=True。132 收藏

直接用jwt.encode()和jwt.decode()易出错,因PyJWT不处理存储、刷新等逻辑,常见错误包括密钥类型混淆、未显式声明算法、忽略过期校验;正确做法是密钥转bytes、encode时指定algorithm和exp、decode时传algorithms和verify_exp=True。132 收藏 IIFE用于ES5及之前模拟块级作用域,解决var变量提升、循环闭包、全局污染等问题;通过自调用函数创建独立词法作用域,封装私有变量并暴露公共接口;ES6后被let/const和模块系统取代。132 收藏

IIFE用于ES5及之前模拟块级作用域,解决var变量提升、循环闭包、全局污染等问题;通过自调用函数创建独立词法作用域,封装私有变量并暴露公共接口;ES6后被let/const和模块系统取代。132 收藏 可通过字符串相似度算法结合阈值判断实现PHP数组智能合并。一、使用levenshtein函数计算编辑距离,设定最大允许距离(如5),小于等于该值则合并;二、利用similar_text获取相似百分比,设置阈值(如85%)判定重复项,并通过并查集归组;三、采用metaphone生成语音哈希码,将发音相近的词归类,再在组内细分;四、结合多种算法加权计算综合得分(如距离30%、百分比50%、发音20%),总分超80分即合并,最终通过深度优先搜索确定连通块作为合并单元。132 收藏

可通过字符串相似度算法结合阈值判断实现PHP数组智能合并。一、使用levenshtein函数计算编辑距离,设定最大允许距离(如5),小于等于该值则合并;二、利用similar_text获取相似百分比,设置阈值(如85%)判定重复项,并通过并查集归组;三、采用metaphone生成语音哈希码,将发音相近的词归类,再在组内细分;四、结合多种算法加权计算综合得分(如距离30%、百分比50%、发音20%),总分超80分即合并,最终通过深度优先搜索确定连通块作为合并单元。132 收藏 phpEnv默认监听127.0.0.1:8080且DocumentRoot为phpEnv\www,MySQLroot密码可能为空或随机生成,需手动配置wp-config.php并启用mod_rewrite和AllowOverrideAll才能正常运行WordPress。132 收藏

phpEnv默认监听127.0.0.1:8080且DocumentRoot为phpEnv\www,MySQLroot密码可能为空或随机生成,需手动配置wp-config.php并启用mod_rewrite和AllowOverrideAll才能正常运行WordPress。132 收藏 浏览器缓存了旧路由或重定向信息,导致Flask新启动的应用无法正确响应请求;清除浏览器缓存和Cookies后即可恢复正常访问。132 收藏

浏览器缓存了旧路由或重定向信息,导致Flask新启动的应用无法正确响应请求;清除浏览器缓存和Cookies后即可恢复正常访问。132 收藏 Reflect.apply()是Function.prototype.apply()的函数式、不可篡改封装,强制要求目标函数、this值和数组形式参数,不支持隐式绑定或展开参数,严格模式下null/undefined保持原值,非严格模式下转为全局对象。132 收藏

Reflect.apply()是Function.prototype.apply()的函数式、不可篡改封装,强制要求目标函数、this值和数组形式参数,不支持隐式绑定或展开参数,严格模式下null/undefined保持原值,非严格模式下转为全局对象。132 收藏 phpEnv不提供Composer,需在激活的PHP版本下手动安装;必须匹配PHP路径、启用openssl/curl/zip扩展,并通过php-r验证功能;安装后用composerdiagnose检查兼容性。132 收藏

phpEnv不提供Composer,需在激活的PHP版本下手动安装;必须匹配PHP路径、启用openssl/curl/zip扩展,并通过php-r验证功能;安装后用composerdiagnose检查兼容性。132 收藏 打印机芯片重置有五种方法:一、胶带遮蔽法(惠普680);二、齿轮位移+触点短接法(部分硒鼓);三、维修模式菜单清零(BrotherM7615DNA);四、按键强制进维修模式(多数惠普喷墨);五、Arduino读写EEPROM(佳能等)。132 收藏

打印机芯片重置有五种方法:一、胶带遮蔽法(惠普680);二、齿轮位移+触点短接法(部分硒鼓);三、维修模式菜单清零(BrotherM7615DNA);四、按键强制进维修模式(多数惠普喷墨);五、Arduino读写EEPROM(佳能等)。132 收藏 分享按钮无反应主因是未引入对应平台SDK,如微信需jweixin.js、微博用百度分享脚本;微信分享还须后端签名且URL严格一致;WebShareAPI仅限部分浏览器且需用户手势触发。132 收藏

分享按钮无反应主因是未引入对应平台SDK,如微信需jweixin.js、微博用百度分享脚本;微信分享还须后端签名且URL严格一致;WebShareAPI仅限部分浏览器且需用户手势触发。132 收藏 嵌套表格只能放在<td>或<th>内,因<tr>只允许子元素为<th>或<td>,否则浏览器会自动修正结构导致错乱;正确做法是将子表格完整写入单元格内部,并通过类名隔离样式。132 收藏

嵌套表格只能放在<td>或<th>内,因<tr>只允许子元素为<th>或<td>,否则浏览器会自动修正结构导致错乱;正确做法是将子表格完整写入单元格内部,并通过类名隔离样式。132 收藏