-

如何在Linux上处理日志文件日志文件是记录系统运行状态和事件的重要工具,在Linux操作系统中,日志文件的管理是非常重要的一项任务。本文将介绍如何在Linux上处理日志文件,并提供一些代码示例。一、查看日志文件在Linux上,可以使用以下命令来查看日志文件的内容:cat命令:使用cat命令可以将日志文件的内容打印到终端上,例如:cat/var/log/s

-

在Linux系统下,结合Python进行数据可视化,有多种强大的工具和库可供选择。以下推荐几种方案:Linux可视化工具:Tableau:一款强大的商业智能和数据可视化工具,功能全面,但学习曲线较陡峭。Sisense:擅长处理海量数据,提供自助式数据分析体验,但错误信息可能不够清晰。Qlik:专注于实时数据分析,采用主动分析方法,在业界相对较新。1Panel:开源的Linux运维管理面板,提供服务器管理等功能,适合轻量级应用场景。Cockpit:轻量级的Web界面Linux服务器管理工具,提供基础的服务器

-

SPARTA是一款基于Python的图形界面网络渗透测试工具,预装于KaliLinux系统中。它显著简化并加速了网络扫描和枚举过程。SPARTAGUI工具包的优势在于其高效的端口扫描和服务识别能力,并具备针对开放端口和服务的暴力破解功能。**安装步骤**您可以通过以下两种方式获取SPARTA最新版本:方法一:使用Git克隆gitclonehttps://github.com/secforce/sparta.git方法二:下载Zip压缩包(从GitHub页面下载)下载完成后,将sparta文件复制到/usr

-

在Linux系统上搭建LAMP环境并确保其安全性是一个重要的过程。以下是一些关键的安全设置步骤和最佳实践:LAMP环境安全设置系统加固:包括设置BIOS密码、GRUB启动口令,取消普通用户的控制台访问权限等。SSH安全:修改SSH默认端口,禁用密码登录,使用密钥对验证替代密码验证。Apache安全配置:建立专用的目录存放文件,使用专门的用户和用户组,设置服务器文件的访问权限。MySQL安全配置:修改root用户口令,删除空口令,删除默认数据库和数据库用户。PHP安全配置:打开php的安全模式,限制PHP脚

-

Linux系统性能监控需结合使用多种工具:1.top/htop用于实时查看CPU和内存使用情况;2.ps命令精确查看进程细节,结合grep定位问题进程;3.iostat监控磁盘I/O性能,识别磁盘瓶颈;4.vmstat分析内存和交换分区使用,查找内存泄漏;5.netstat监控网络连接和端口使用,诊断网络问题。通过这些工具的组合使用,逐步排查,最终找到性能瓶颈,并持续监控和优化系统性能。

-

Node.js应用日志中的HTTP状态码,是服务器回应客户端请求状态的三位数字代码。这些代码的第一个数字代表着五种响应类型:1xx(信息性):表示请求已接收,继续处理中。2xx(成功):请求已成功处理。3xx(重定向):需要进一步操作才能完成请求。4xx(客户端错误):请求语法错误或无法完成。5xx(服务器错误):服务器无法处理有效的请求。以下是一些常见状态码及其解释:200OK:请求成功,服务器已返回请求数据。201Created:请求成功,服务器已创建新资

-

本文介绍几种在Linux系统中修改主机名的方法,涵盖临时和永久修改。选择最适合您的方法即可。方法一:利用hostnamectl命令(推荐,适用于systemd)此方法是修改主机名的推荐方式,尤其适用于使用systemd的系统。临时更改主机名:使用以下命令,将new-hostname替换成您想要的主机名:sudohostnamectlset-hostnamenew-hostname永久更改主机名:编辑/etc/hostname文件:sudonano/etc/hos

-

OpenSSL的配置文件通常位于/etc/ssl/openssl.cnf。这个文件包含了OpenSSL的主要配置信息,如密钥和证书的文件路径、加密算法选项等。请注意,在修改配置文件之前,建议备份原始文件,以防出现配置错误影响系统安全。如果您需要进一步了解如何编辑或修改OpenSSL配置文件,可以参考相关的系统管理手册或在线教程。同时,在进行任何系统级别的更改时,请确保您有足够的权限,并谨慎操作

-

提升LNMP(Linux,Nginx,MySQL,PHP)架构Web应用性能和稳定性,关键在于优化网络设置。以下策略可有效提升效率:一、内容分发网络(CDN)作用:将静态资源(图片、CSS、JS等)分发至全球多个服务器,用户获取资源更快速,降低延迟。实施:选择合适的CDN服务商,上传静态资源,并更新网页资源链接。二、Gzip压缩作用:显著减小传输数据量,加快页面加载速度。实施:在Nginx配置文件(通常在http或server块)中添加以下配置:gzipon;gzip_

-

mount命令挂载失败的原因多种多样,本文将分析常见问题并提供相应的解决方法。一、常见问题及解决方法设备或路径错误:请仔细核实设备路径(例如/dev/sdb1)是否正确。使用lsblk或fdisk-l命令查看系统中的磁盘和分区信息,确保目标设备存在且路径无误。文件系统类型不支持:使用-t选项指定正确的文件系统类型(例如-text4)。如果文件系统类型较为罕见,可能需要安装相应的工具包。权限不足:mount操作通常需要root权限,请使用sudo命令执行。此外,请

-

本文介绍在Linux系统下实现SwaggerAPI版本控制的几种常用方法。一、版本控制策略SwaggerAPI版本控制有多种实现方式,选择哪种方式取决于你的项目结构和需求。以下列举几种常见方法:基于路径的版本控制:这是最直观的方法。为每个API版本分配不同的路径前缀,例如/api/v1/代表版本1,/api/v2/代表版本2。这种方法清晰易懂,方便管理。基于查询参数的版本控制:在API请求URL中添加查询参数来指定版本,例如http://localhost:584

-

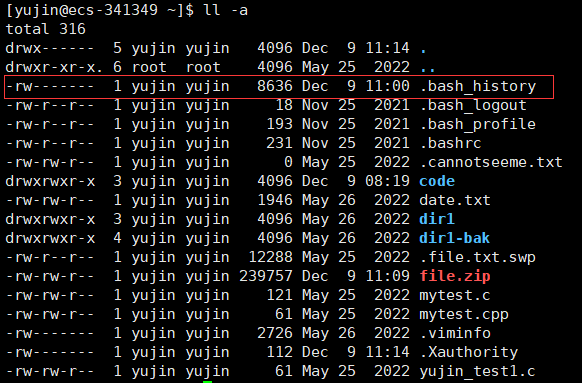

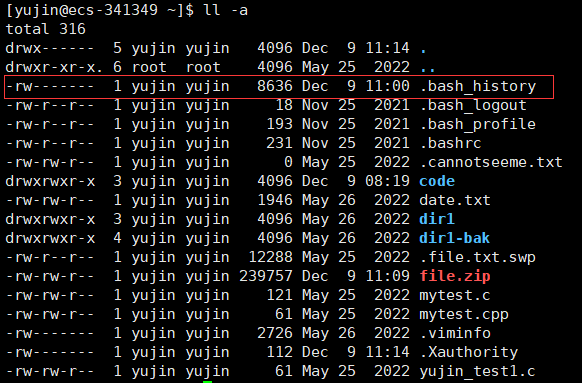

在Linux系统中,用户的操作指令会被保存下来,具体存储在用户目录下的.bash_history文件中。每个指令都带有时间戳,标记其执行时间。当用户通过Shell进入Linux系统时,系统首先会将.bash_history文件中的历史指令加载到历史记录缓存区中。在用户正常退出Shell之前,所有执行的指令都会被记录在缓存区中。只有在用户正常退出Shell(例如通过exit命令或使用Ctrl+D)时,Shell进程才会将缓存区中的历史记录写入到.bash_history文件中。要查看历史记录缓存区中的指令,

-

在Linux系统中,CPUInfo是一个非常有用的命令行工具,可以帮助我们获取CPU的详细信息,从而进行故障排查和性能优化。以下是如何利用CPUInfo进行故障排查的详细步骤:获取CPU信息使用cat/proc/cpuinfo命令:此命令能够显示当前系统中所有CPU的详细信息,包括处理器型号、架构、频率、缓存大小等。使用lscpu命令:此命令提供总体的CPU架构信息,包括CPU的核心数、线程数、缓存大小等。分析CPU信息进行故障排查CPU使用率:通过top或htop命令可以查看CPU使用率,如果

-

在Linux系统中,卸载无用程序可以通过多种包管理工具来实现,具体方法取决于你使用的Linux发行版和包管理器。以下是一些常见的Linux发行版及其对应的卸载软件包的方法:基于Debian的系统(如Ubuntu)使用apt命令:卸载软件包:使用sudoaptremovepackage_name命令可以卸载软件包,但会保留其配置文件。彻底清除软件包及其配置

-

在Linux系统上安装Informix数据库是一个复杂的过程,需要遵循一系列步骤。以下是一个详细的指南,帮助你开始安装Informix数据库:安装前的准备工作创建informix组和用户:groupaddinformixuseradd-ginformix-d/opt/informix-minformixpasswdinformixchmod755/opt/informix设置环境变量:exportINFORMIXDIR=/opt/informixexportINFORMIX

如何在Linux上处理日志文件日志文件是记录系统运行状态和事件的重要工具,在Linux操作系统中,日志文件的管理是非常重要的一项任务。本文将介绍如何在Linux上处理日志文件,并提供一些代码示例。一、查看日志文件在Linux上,可以使用以下命令来查看日志文件的内容:cat命令:使用cat命令可以将日志文件的内容打印到终端上,例如:cat/var/log/s338 收藏

如何在Linux上处理日志文件日志文件是记录系统运行状态和事件的重要工具,在Linux操作系统中,日志文件的管理是非常重要的一项任务。本文将介绍如何在Linux上处理日志文件,并提供一些代码示例。一、查看日志文件在Linux上,可以使用以下命令来查看日志文件的内容:cat命令:使用cat命令可以将日志文件的内容打印到终端上,例如:cat/var/log/s338 收藏 在Linux系统下,结合Python进行数据可视化,有多种强大的工具和库可供选择。以下推荐几种方案:Linux可视化工具:Tableau:一款强大的商业智能和数据可视化工具,功能全面,但学习曲线较陡峭。Sisense:擅长处理海量数据,提供自助式数据分析体验,但错误信息可能不够清晰。Qlik:专注于实时数据分析,采用主动分析方法,在业界相对较新。1Panel:开源的Linux运维管理面板,提供服务器管理等功能,适合轻量级应用场景。Cockpit:轻量级的Web界面Linux服务器管理工具,提供基础的服务器338 收藏

在Linux系统下,结合Python进行数据可视化,有多种强大的工具和库可供选择。以下推荐几种方案:Linux可视化工具:Tableau:一款强大的商业智能和数据可视化工具,功能全面,但学习曲线较陡峭。Sisense:擅长处理海量数据,提供自助式数据分析体验,但错误信息可能不够清晰。Qlik:专注于实时数据分析,采用主动分析方法,在业界相对较新。1Panel:开源的Linux运维管理面板,提供服务器管理等功能,适合轻量级应用场景。Cockpit:轻量级的Web界面Linux服务器管理工具,提供基础的服务器338 收藏 SPARTA是一款基于Python的图形界面网络渗透测试工具,预装于KaliLinux系统中。它显著简化并加速了网络扫描和枚举过程。SPARTAGUI工具包的优势在于其高效的端口扫描和服务识别能力,并具备针对开放端口和服务的暴力破解功能。**安装步骤**您可以通过以下两种方式获取SPARTA最新版本:方法一:使用Git克隆gitclonehttps://github.com/secforce/sparta.git方法二:下载Zip压缩包(从GitHub页面下载)下载完成后,将sparta文件复制到/usr338 收藏

SPARTA是一款基于Python的图形界面网络渗透测试工具,预装于KaliLinux系统中。它显著简化并加速了网络扫描和枚举过程。SPARTAGUI工具包的优势在于其高效的端口扫描和服务识别能力,并具备针对开放端口和服务的暴力破解功能。**安装步骤**您可以通过以下两种方式获取SPARTA最新版本:方法一:使用Git克隆gitclonehttps://github.com/secforce/sparta.git方法二:下载Zip压缩包(从GitHub页面下载)下载完成后,将sparta文件复制到/usr338 收藏 在Linux系统上搭建LAMP环境并确保其安全性是一个重要的过程。以下是一些关键的安全设置步骤和最佳实践:LAMP环境安全设置系统加固:包括设置BIOS密码、GRUB启动口令,取消普通用户的控制台访问权限等。SSH安全:修改SSH默认端口,禁用密码登录,使用密钥对验证替代密码验证。Apache安全配置:建立专用的目录存放文件,使用专门的用户和用户组,设置服务器文件的访问权限。MySQL安全配置:修改root用户口令,删除空口令,删除默认数据库和数据库用户。PHP安全配置:打开php的安全模式,限制PHP脚338 收藏

在Linux系统上搭建LAMP环境并确保其安全性是一个重要的过程。以下是一些关键的安全设置步骤和最佳实践:LAMP环境安全设置系统加固:包括设置BIOS密码、GRUB启动口令,取消普通用户的控制台访问权限等。SSH安全:修改SSH默认端口,禁用密码登录,使用密钥对验证替代密码验证。Apache安全配置:建立专用的目录存放文件,使用专门的用户和用户组,设置服务器文件的访问权限。MySQL安全配置:修改root用户口令,删除空口令,删除默认数据库和数据库用户。PHP安全配置:打开php的安全模式,限制PHP脚338 收藏 Linux系统性能监控需结合使用多种工具:1.top/htop用于实时查看CPU和内存使用情况;2.ps命令精确查看进程细节,结合grep定位问题进程;3.iostat监控磁盘I/O性能,识别磁盘瓶颈;4.vmstat分析内存和交换分区使用,查找内存泄漏;5.netstat监控网络连接和端口使用,诊断网络问题。通过这些工具的组合使用,逐步排查,最终找到性能瓶颈,并持续监控和优化系统性能。338 收藏

Linux系统性能监控需结合使用多种工具:1.top/htop用于实时查看CPU和内存使用情况;2.ps命令精确查看进程细节,结合grep定位问题进程;3.iostat监控磁盘I/O性能,识别磁盘瓶颈;4.vmstat分析内存和交换分区使用,查找内存泄漏;5.netstat监控网络连接和端口使用,诊断网络问题。通过这些工具的组合使用,逐步排查,最终找到性能瓶颈,并持续监控和优化系统性能。338 收藏 Node.js应用日志中的HTTP状态码,是服务器回应客户端请求状态的三位数字代码。这些代码的第一个数字代表着五种响应类型:1xx(信息性):表示请求已接收,继续处理中。2xx(成功):请求已成功处理。3xx(重定向):需要进一步操作才能完成请求。4xx(客户端错误):请求语法错误或无法完成。5xx(服务器错误):服务器无法处理有效的请求。以下是一些常见状态码及其解释:200OK:请求成功,服务器已返回请求数据。201Created:请求成功,服务器已创建新资338 收藏

Node.js应用日志中的HTTP状态码,是服务器回应客户端请求状态的三位数字代码。这些代码的第一个数字代表着五种响应类型:1xx(信息性):表示请求已接收,继续处理中。2xx(成功):请求已成功处理。3xx(重定向):需要进一步操作才能完成请求。4xx(客户端错误):请求语法错误或无法完成。5xx(服务器错误):服务器无法处理有效的请求。以下是一些常见状态码及其解释:200OK:请求成功,服务器已返回请求数据。201Created:请求成功,服务器已创建新资338 收藏 本文介绍几种在Linux系统中修改主机名的方法,涵盖临时和永久修改。选择最适合您的方法即可。方法一:利用hostnamectl命令(推荐,适用于systemd)此方法是修改主机名的推荐方式,尤其适用于使用systemd的系统。临时更改主机名:使用以下命令,将new-hostname替换成您想要的主机名:sudohostnamectlset-hostnamenew-hostname永久更改主机名:编辑/etc/hostname文件:sudonano/etc/hos338 收藏

本文介绍几种在Linux系统中修改主机名的方法,涵盖临时和永久修改。选择最适合您的方法即可。方法一:利用hostnamectl命令(推荐,适用于systemd)此方法是修改主机名的推荐方式,尤其适用于使用systemd的系统。临时更改主机名:使用以下命令,将new-hostname替换成您想要的主机名:sudohostnamectlset-hostnamenew-hostname永久更改主机名:编辑/etc/hostname文件:sudonano/etc/hos338 收藏 OpenSSL的配置文件通常位于/etc/ssl/openssl.cnf。这个文件包含了OpenSSL的主要配置信息,如密钥和证书的文件路径、加密算法选项等。请注意,在修改配置文件之前,建议备份原始文件,以防出现配置错误影响系统安全。如果您需要进一步了解如何编辑或修改OpenSSL配置文件,可以参考相关的系统管理手册或在线教程。同时,在进行任何系统级别的更改时,请确保您有足够的权限,并谨慎操作338 收藏

OpenSSL的配置文件通常位于/etc/ssl/openssl.cnf。这个文件包含了OpenSSL的主要配置信息,如密钥和证书的文件路径、加密算法选项等。请注意,在修改配置文件之前,建议备份原始文件,以防出现配置错误影响系统安全。如果您需要进一步了解如何编辑或修改OpenSSL配置文件,可以参考相关的系统管理手册或在线教程。同时,在进行任何系统级别的更改时,请确保您有足够的权限,并谨慎操作338 收藏 提升LNMP(Linux,Nginx,MySQL,PHP)架构Web应用性能和稳定性,关键在于优化网络设置。以下策略可有效提升效率:一、内容分发网络(CDN)作用:将静态资源(图片、CSS、JS等)分发至全球多个服务器,用户获取资源更快速,降低延迟。实施:选择合适的CDN服务商,上传静态资源,并更新网页资源链接。二、Gzip压缩作用:显著减小传输数据量,加快页面加载速度。实施:在Nginx配置文件(通常在http或server块)中添加以下配置:gzipon;gzip_338 收藏

提升LNMP(Linux,Nginx,MySQL,PHP)架构Web应用性能和稳定性,关键在于优化网络设置。以下策略可有效提升效率:一、内容分发网络(CDN)作用:将静态资源(图片、CSS、JS等)分发至全球多个服务器,用户获取资源更快速,降低延迟。实施:选择合适的CDN服务商,上传静态资源,并更新网页资源链接。二、Gzip压缩作用:显著减小传输数据量,加快页面加载速度。实施:在Nginx配置文件(通常在http或server块)中添加以下配置:gzipon;gzip_338 收藏 mount命令挂载失败的原因多种多样,本文将分析常见问题并提供相应的解决方法。一、常见问题及解决方法设备或路径错误:请仔细核实设备路径(例如/dev/sdb1)是否正确。使用lsblk或fdisk-l命令查看系统中的磁盘和分区信息,确保目标设备存在且路径无误。文件系统类型不支持:使用-t选项指定正确的文件系统类型(例如-text4)。如果文件系统类型较为罕见,可能需要安装相应的工具包。权限不足:mount操作通常需要root权限,请使用sudo命令执行。此外,请338 收藏

mount命令挂载失败的原因多种多样,本文将分析常见问题并提供相应的解决方法。一、常见问题及解决方法设备或路径错误:请仔细核实设备路径(例如/dev/sdb1)是否正确。使用lsblk或fdisk-l命令查看系统中的磁盘和分区信息,确保目标设备存在且路径无误。文件系统类型不支持:使用-t选项指定正确的文件系统类型(例如-text4)。如果文件系统类型较为罕见,可能需要安装相应的工具包。权限不足:mount操作通常需要root权限,请使用sudo命令执行。此外,请338 收藏 本文介绍在Linux系统下实现SwaggerAPI版本控制的几种常用方法。一、版本控制策略SwaggerAPI版本控制有多种实现方式,选择哪种方式取决于你的项目结构和需求。以下列举几种常见方法:基于路径的版本控制:这是最直观的方法。为每个API版本分配不同的路径前缀,例如/api/v1/代表版本1,/api/v2/代表版本2。这种方法清晰易懂,方便管理。基于查询参数的版本控制:在API请求URL中添加查询参数来指定版本,例如http://localhost:584338 收藏

本文介绍在Linux系统下实现SwaggerAPI版本控制的几种常用方法。一、版本控制策略SwaggerAPI版本控制有多种实现方式,选择哪种方式取决于你的项目结构和需求。以下列举几种常见方法:基于路径的版本控制:这是最直观的方法。为每个API版本分配不同的路径前缀,例如/api/v1/代表版本1,/api/v2/代表版本2。这种方法清晰易懂,方便管理。基于查询参数的版本控制:在API请求URL中添加查询参数来指定版本,例如http://localhost:584338 收藏 在Linux系统中,用户的操作指令会被保存下来,具体存储在用户目录下的.bash_history文件中。每个指令都带有时间戳,标记其执行时间。当用户通过Shell进入Linux系统时,系统首先会将.bash_history文件中的历史指令加载到历史记录缓存区中。在用户正常退出Shell之前,所有执行的指令都会被记录在缓存区中。只有在用户正常退出Shell(例如通过exit命令或使用Ctrl+D)时,Shell进程才会将缓存区中的历史记录写入到.bash_history文件中。要查看历史记录缓存区中的指令,338 收藏

在Linux系统中,用户的操作指令会被保存下来,具体存储在用户目录下的.bash_history文件中。每个指令都带有时间戳,标记其执行时间。当用户通过Shell进入Linux系统时,系统首先会将.bash_history文件中的历史指令加载到历史记录缓存区中。在用户正常退出Shell之前,所有执行的指令都会被记录在缓存区中。只有在用户正常退出Shell(例如通过exit命令或使用Ctrl+D)时,Shell进程才会将缓存区中的历史记录写入到.bash_history文件中。要查看历史记录缓存区中的指令,338 收藏 在Linux系统中,CPUInfo是一个非常有用的命令行工具,可以帮助我们获取CPU的详细信息,从而进行故障排查和性能优化。以下是如何利用CPUInfo进行故障排查的详细步骤:获取CPU信息使用cat/proc/cpuinfo命令:此命令能够显示当前系统中所有CPU的详细信息,包括处理器型号、架构、频率、缓存大小等。使用lscpu命令:此命令提供总体的CPU架构信息,包括CPU的核心数、线程数、缓存大小等。分析CPU信息进行故障排查CPU使用率:通过top或htop命令可以查看CPU使用率,如果338 收藏

在Linux系统中,CPUInfo是一个非常有用的命令行工具,可以帮助我们获取CPU的详细信息,从而进行故障排查和性能优化。以下是如何利用CPUInfo进行故障排查的详细步骤:获取CPU信息使用cat/proc/cpuinfo命令:此命令能够显示当前系统中所有CPU的详细信息,包括处理器型号、架构、频率、缓存大小等。使用lscpu命令:此命令提供总体的CPU架构信息,包括CPU的核心数、线程数、缓存大小等。分析CPU信息进行故障排查CPU使用率:通过top或htop命令可以查看CPU使用率,如果338 收藏 在Linux系统中,卸载无用程序可以通过多种包管理工具来实现,具体方法取决于你使用的Linux发行版和包管理器。以下是一些常见的Linux发行版及其对应的卸载软件包的方法:基于Debian的系统(如Ubuntu)使用apt命令:卸载软件包:使用sudoaptremovepackage_name命令可以卸载软件包,但会保留其配置文件。彻底清除软件包及其配置338 收藏

在Linux系统中,卸载无用程序可以通过多种包管理工具来实现,具体方法取决于你使用的Linux发行版和包管理器。以下是一些常见的Linux发行版及其对应的卸载软件包的方法:基于Debian的系统(如Ubuntu)使用apt命令:卸载软件包:使用sudoaptremovepackage_name命令可以卸载软件包,但会保留其配置文件。彻底清除软件包及其配置338 收藏 在Linux系统上安装Informix数据库是一个复杂的过程,需要遵循一系列步骤。以下是一个详细的指南,帮助你开始安装Informix数据库:安装前的准备工作创建informix组和用户:groupaddinformixuseradd-ginformix-d/opt/informix-minformixpasswdinformixchmod755/opt/informix设置环境变量:exportINFORMIXDIR=/opt/informixexportINFORMIX338 收藏

在Linux系统上安装Informix数据库是一个复杂的过程,需要遵循一系列步骤。以下是一个详细的指南,帮助你开始安装Informix数据库:安装前的准备工作创建informix组和用户:groupaddinformixuseradd-ginformix-d/opt/informix-minformixpasswdinformixchmod755/opt/informix设置环境变量:exportINFORMIXDIR=/opt/informixexportINFORMIX338 收藏